TT RND

ESET ra mắt báo cáo eCrime giúp đội ngũ an ninh nâng cao lợi thế chiến lược trước các nhóm tội phạm mạng hiện đại

Source: ESET

Date: 23 March 2026

- Các báo cáo eCrime độc lập của ESET cung cấp cho đội ngũ an ninh những thông tin được chọn lọc, chất lượng cao về các sự cố, bao gồm bài học kinh nghiệm, dấu hiệu xâm phạm (IoC), quy tắc rà soát mối đe dọa và hướng dẫn tăng cường khả năng phòng thủ.

- Báo cáo eCrime thuộc ESET Threat Intelligence mang đến góc nhìn rõ ràng, mang tính vận hành về các cuộc tấn công thực tế, đồng thời phát hiện các cụm hoạt động ẩn, bao gồm chiến thuật, kỹ thuật và quy trình (TTP) cũng như cơ sở hạ tầng, vượt xa việc chỉ theo dõi các mô hình MaaS và RaaS.

- Được tích hợp ESET AI Advisor, các đội ngũ an ninh có thể nhanh chóng phân tích và ứng phó với các mối đe dọa với sự hỗ trợ tương đương cấp độ SOC.

Bratislava, San Diego — ngày 23 tháng 3 năm 2026 — ESET, công ty hàng đầu toàn cầu trong lĩnh vực an ninh mạng, hôm nay công bố eCrime Reports, một giải pháp chiến lược mới trong danh mục ESET Threat Intelligence. Trong bối cảnh doanh nghiệp ngày càng bị quá tải bởi sự gia tăng cả về số lượng và mức độ phức tạp của ransomware và phần mềm đánh cắp thông tin (infostealer), nhu cầu về nguồn thông tin tình báo mối đe dọa mạng (CTI) chất lượng cao, được chọn lọc ngày càng tăng.

Với eCrime Reports mới của ESET, doanh nghiệp có thể tiếp cận dữ liệu chưa từng có, thể hiện cách các cuộc tấn công thực tế diễn ra, bao gồm khả năng quan sát theo cấp độ tấn công/mạng lưới liên kết, toàn bộ dòng thời gian của chuỗi tấn công, công cụ sử dụng và dữ liệu theo từng khu vực.

“Trong hơn 30 năm qua, ESET đã hỗ trợ các chính phủ, đối tác kênh và doanh nghiệp bảo vệ trước những mối đe dọa an ninh mạng tiên tiến nhất thế giới,” ông Roman Kováč, Giám đốc Nghiên cứu của ESET cho biết.

“Các báo cáo eCrime mới của chúng tôi kết hợp chiều sâu kỹ thuật với hướng dẫn phòng thủ mang tính thực tiễn, dựa trên phản hồi từ các nhà nghiên cứu mối đe dọa của ESET trên toàn cầu. Điều này giúp lực lượng thực thi pháp luật, đội ngũ CNTT và an ninh không chỉ đọc về mối đe dọa mà còn có được những hiểu biết cần thiết để dự đoán tấn công, khắc phục lỗ hổng và tăng cường phòng thủ một cách chủ động. Tập trung vào ransomware và infostealer, các báo cáo này giúp tổ chức nâng tầm vị thế an ninh mạng tổng thể, đặc biệt trong các môi trường có rủi ro cao.”

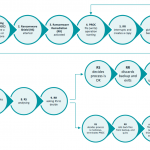

Giải pháp mới được cung cấp theo hai cấp độ:

- ESET Threat Intelligence eCrime Reports

- ESET Threat Intelligence eCrime Reports Advanced

Các báo cáo này được xây dựng dựa trên dữ liệu độc quyền và telemetry từ các cuộc tấn công thực tế trên toàn cầu. Bằng cách theo dõi TTP, eCrime Reports phát hiện các cụm hoạt động ẩn, từ đó hỗ trợ các quyết định chiến lược liên quan đến tội phạm mạng.

Không chỉ dừng lại ở việc theo dõi các trang web rò rỉ dữ liệu (DLS) của giới tội phạm Ransomware-as-a-Service (RaaS) và Malware-as-a-Service (MaaS), báo cáo còn có thể kết hợp với các nguồn dữ liệu tình báo độc quyền của ESET như: Android Infostealer, tệp đính kèm email độc hại, ransomware, cryptoscam, URL phishing, URL lừa đảo, smishing và nhiều hơn nữa.

“Chất lượng là yếu tố cốt lõi trong dữ liệu tình báo mối đe dọa,” ông Kováč nhấn mạnh.

“Khách hàng của ESET Threat Intelligence có thể giảm đáng kể chi phí vận hành và nguồn lực cần thiết để xử lý dữ liệu — đồng thời loại bỏ tình trạng quá tải thông tin từ các nguồn dữ liệu không được chọn lọc. Thay vì phải xử lý khối lượng dữ liệu lớn từ bên ngoài, dịch vụ của ESET giúp tổ chức nhanh chóng xác định và ưu tiên các rủi ro kinh doanh mới nổi cũng như các mối đe dọa chưa từng biết đến — từ đó tăng tốc phản ứng sự cố và xây dựng chiến lược phòng thủ chủ động hơn.”

Nội dung chính của báo cáo

Tổng quan hoạt động (Activity Summary)

Cung cấp cái nhìn tổng thể về các chiến dịch ransomware và infostealer gần đây, bao gồm mô hình mục tiêu, tiến trình tấn công, bài học kinh nghiệm, IoC và khuyến nghị hành động.

Phân tích kỹ thuật (Technical Analysis)

Phân tích chuyên sâu về các tác nhân đe dọa và chiến dịch, bao gồm toàn bộ chuỗi tấn công từ truy cập ban đầu đến đánh cắp dữ liệu, cùng với TTP, công cụ, hạ tầng và IoC.

Bản tin hàng tháng (Monthly Digest)

Tóm tắt dành cho lãnh đạo về các xu hướng, sự cố lớn và mối đe dọa mới nổi.

Nguồn dữ liệu eCrime (eCrime Feed)

Dòng dữ liệu IoC được cập nhật liên tục, tập trung vào các nhóm ransomware, đối tác liên kết và chiến dịch infostealer.

ESET AI Advisor (chỉ có trong bản Advanced)

Cho phép phân tích nhanh sự cố và hỗ trợ ra quyết định dựa trên hơn 20 năm kinh nghiệm AI/ML.

Truy cập máy chủ MISP (chỉ có trong bản Advanced)

Tích hợp trực tiếp với nguồn dữ liệu tình báo, giúp tự động hóa, nâng cao khả năng phát hiện và phản ứng sự cố.

Các báo cáo eCrime là một phần trong danh mục ESET Threat Intelligence, bao gồm các báo cáo APT cao cấp với phân tích chuyên sâu về các nhóm APT toàn cầu, bao gồm các nhóm liên quan đến Nga, Trung Quốc, Iran và Triều Tiên.

Danh mục này cũng bao gồm 18 nguồn dữ liệu tình báo độc quyền và các nguồn phụ, như mối đe dọa Android, IoC, botnet, URL phishing và nhiều hơn nữa.

Để biết thêm thông tin về ESET Threat Intelligence, vui lòng truy cập website chính thức của ESET.

Giới thiệu về ESET

ESET® cung cấp các giải pháp an ninh mạng tiên tiến nhằm ngăn chặn các cuộc tấn công trước khi chúng xảy ra. Bằng cách kết hợp sức mạnh của AI và chuyên môn con người, ESET luôn đi trước các mối đe dọa mạng toàn cầu, bảo vệ doanh nghiệp, hạ tầng quan trọng và người dùng cá nhân.

Các giải pháp của ESET, từ endpoint, cloud đến mobile, đều dựa trên nền tảng AI-native và cloud-first, đảm bảo hiệu quả cao và dễ sử dụng. Công nghệ của ESET bao gồm khả năng phát hiện và phản ứng mạnh mẽ, mã hóa bảo mật cao và xác thực đa yếu tố.

Với hệ thống bảo vệ thời gian thực 24/7 và mạng lưới hỗ trợ toàn cầu, ESET giúp doanh nghiệp vận hành liên tục và an toàn trong môi trường số ngày càng phức tạp.

ESET ra mắt Cloud Workload Protection và nâng cấp AI cho khách hàng ESET PROTECT

Source: ESET

Date: 23 March 2026

- ESET bảo vệ các máy ảo (VM) trên đám mây khỏi các mối đe dọa tiên tiến với module mới ESET Cloud Workload Protection.

- Trong khi các đối thủ thường cung cấp bảo vệ khối lượng công việc đám mây như một sản phẩm độc lập, ESET cung cấp miễn phí cho khách hàng ESET PROTECT.

- Các cập nhật khác bao gồm báo cáo AI nâng cao cho công nghệ sandbox đám mây của ESET với khả năng tự động khắc phục, cải thiện điều tra sự cố và tích hợp mở rộng AI Advisor vào bảng điều khiển ESET PROTECT.

SAN FRANCISCO — 23 tháng 3, 2026 — ESET, nhà dẫn đầu toàn cầu về an ninh mạng, hôm nay ra mắt ESET Cloud Workload Protection như một phần của bản cập nhật toàn diện cho nền tảng ESET PROTECT. Được công bố tại RSAC 2026, module mới này giúp khách hàng mở rộng phạm vi bảo vệ từ endpoint và server sang các khối lượng công việc đám mây, tăng cường khả năng thu thập dữ liệu để phát hiện và phản ứng, đồng thời hợp nhất quản lý an ninh trên cả môi trường endpoint và đám mây trong một giao diện duy nhất.

“Rất nhiều doanh nghiệp, đặc biệt là các doanh nghiệp vừa và nhỏ, cũng như các nhà cung cấp dịch vụ quản lý (MSP), đã và đang áp dụng các tính năng đám mây như máy ảo để nâng cao năng suất,” Michal Jankech, Phó Chủ tịch phụ trách Doanh nghiệp & SMB/MSP tại ESET, cho biết. “Khoảng 80% tổ chức coi đám mây công cộng là yếu tố quan trọng cho các sáng kiến kinh doanh số. Với ESET Cloud Workload Protection, chúng tôi đã giảm bề mặt tấn công cho khách hàng bằng cách mở rộng bảo vệ sang các máy ảo chạy trên môi trường AWS, Azure và GCP.”

Module Cloud Workload Protection của ESET bảo vệ các máy ảo trong môi trường đám mây công cộng, đồng thời thu thập dữ liệu VM vào ESET PROTECT XDR Platform để có tầm nhìn toàn diện hơn. Trong khi các đối thủ cung cấp sản phẩm này dưới dạng độc lập, ESET cung cấp miễn phí cho khách hàng ESET PROTECT (trừ ESET PROTECT Entry).

Với chi phí trung bình của một vụ vi phạm dữ liệu trên đám mây công cộng lên tới 5,17 triệu USD mỗi sự cố, cao nhất trong tất cả các môi trường, module mới này giúp giảm độ phức tạp nhờ tự động hóa bằng AI và cung cấp cho khách hàng bộ công cụ phong phú để phản ứng ở mọi giai đoạn của tấn công. Được biết đến với khả năng nhẹ, module này giúp các quản trị viên IT xác thực các kiểm soát và tạo bằng chứng kiểm toán cho các khuôn khổ quy định như NIST, CIS, HIPAA, PCI DSS và các chuẩn khác.

Các cải tiến khác của ESET PROTECT bao gồm:

- Báo cáo AI mới trong ESET LiveGuard Advanced, giúp các chuyên gia bảo mật dễ dàng hơn — cung cấp báo cáo hành vi chi tiết các hành động và đặc điểm của sự cố được phân tích bởi sandbox đám mây của ESET, kèm khả năng tự động khắc phục. Đối với các khách hàng có đăng ký XDR, các báo cáo này được nâng cấp với tóm tắt do AI tạo ra, giúp đơn giản hóa các phát hiện phức tạp.

- Biểu đồ sự cố cải tiến và Điều tra Nâng cao cho khách hàng EDR và XDR, cung cấp hình ảnh trực quan rõ ràng về từng sự cố — giúp đội ngũ bảo mật nhanh chóng hiểu được cuộc tấn công, xác định điểm xâm nhập ban đầu và theo dõi tiến trình theo thời gian. Các sự cố hiện bao gồm thông tin bối cảnh phong phú hơn, chẳng hạn như thông tin nhận dạng, cùng các cải thiện về chất lượng tổng thể hỗ trợ điều tra và phản ứng nhanh hơn, hiệu quả hơn. Tính năng Advanced Search cho phép điều tra nhanh và linh hoạt trên các chỉ số bảo mật và các sự kiện liên quan từ nhiều phạm vi bảo mật khác nhau.

- ESET AI Advisor đã được tích hợp vào bảng điều khiển ESET PROTECT để cải thiện trải nghiệm người dùng và đơn giản hóa truy cập vào trợ lý này, trước đây chỉ có trong phần ESET Inspect Incidents riêng biệt.

Ra mắt trước RSAC 2026, khách tham quan hội thảo an ninh mạng toàn cầu có thể ghé thăm booth N-5253 để nhận demo ESET PROTECT và trao đổi với các chuyên gia về mối đe dọa của ESET. Chi tiết về lịch trình thuyết trình, yêu cầu gặp gỡ và hoạt động tại booth có thể tham khảo [tại đây].

Để biết thêm thông tin về ESET PROTECT, truy cập trang web ESET. Để tìm hiểu kết quả đánh giá độc lập, tham khảo MITRE và AV-Comparatives.

Về ESET

ESET® cung cấp các giải pháp an ninh mạng tiên tiến để ngăn chặn các cuộc tấn công trước khi chúng xảy ra. Bằng cách kết hợp sức mạnh của AI và chuyên môn con người, ESET luôn đi trước các mối đe dọa mạng toàn cầu mới nổi, cả đã biết và chưa biết — bảo vệ doanh nghiệp, cơ sở hạ tầng quan trọng và cá nhân. Cho dù là bảo vệ endpoint, đám mây hay di động, các giải pháp và dịch vụ AI-native, cloud-first của ESET vẫn rất hiệu quả và dễ sử dụng. Công nghệ ESET bao gồm phát hiện và phản ứng mạnh mẽ, mã hóa siêu an toàn, và xác thực đa yếu tố. Với khả năng phòng thủ thời gian thực 24/7 và hỗ trợ địa phương mạnh mẽ, ESET giữ an toàn cho người dùng và giúp doanh nghiệp vận hành liên tục. Trong bối cảnh kỹ thuật số không ngừng phát triển, ESET cam kết nghiên cứu hàng đầu thế giới và cung cấp thông tin tình báo về mối đe dọa mạnh mẽ, được hỗ trợ bởi các trung tâm R&D và mạng lưới đối tác toàn cầu.

Cảnh báo giả, nỗi lo thật: Vạch trần chiến dịch scareware đang lan truyền qua bảng tin Meta

Vì scareware có nhiều hình thức và mức độ nguy hiểm khác nhau, để an toàn trước các mối đe dọa này, bạn cần một giải pháp an ninh mạng mạnh mẽ và con mắt thật tinh tường.

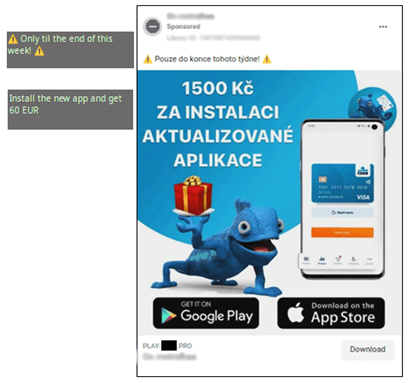

Bạn đang lướt Facebook thì bất ngờ xuất hiện một cảnh báo sáng chói, nhấp nháy, kèm âm thanh lớn. Thông báo khẳng định rằng điện thoại của bạn đã bị nhiễm virus hoặc gặp sự cố kỹ thuật, đồng thời thúc giục bạn cài đặt một ứng dụng “dọn rác” tự xưng. Chỉ vài cú chạm và vài chục đô mua hàng trong ứng dụng, bạn được hứa hẹn sẽ “được cứu” khỏi tấn công độc hại và mất dữ liệu.

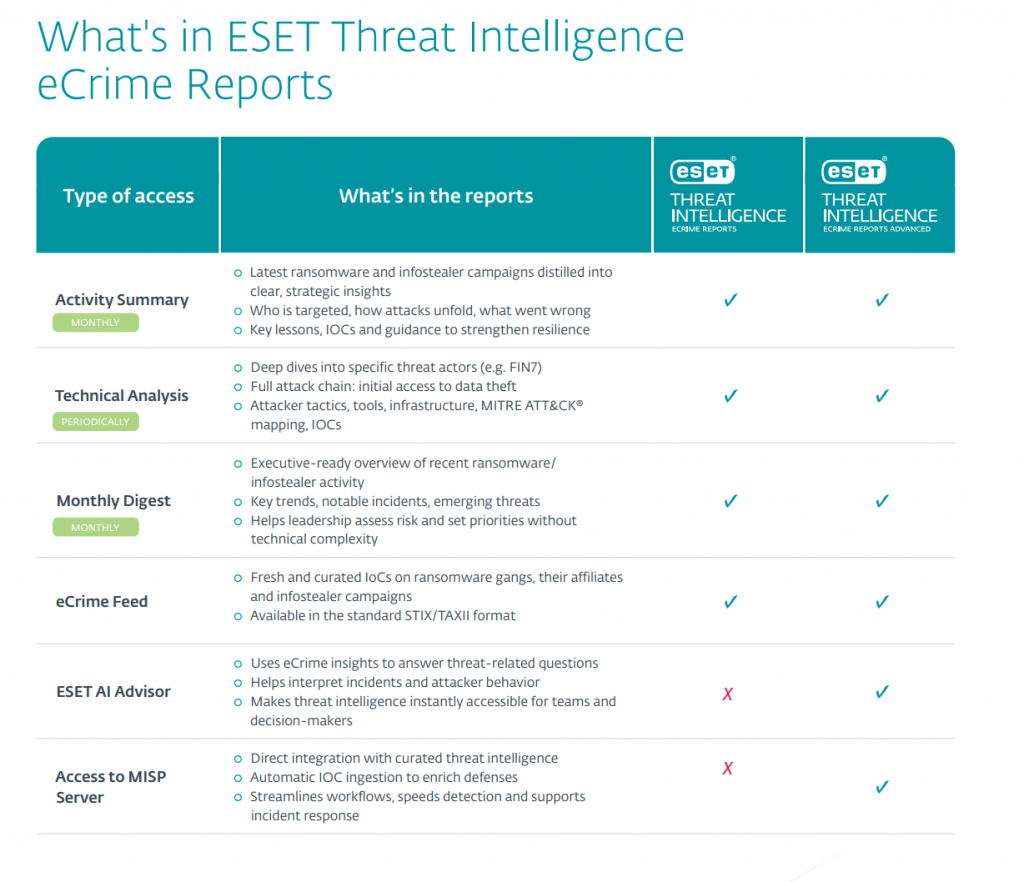

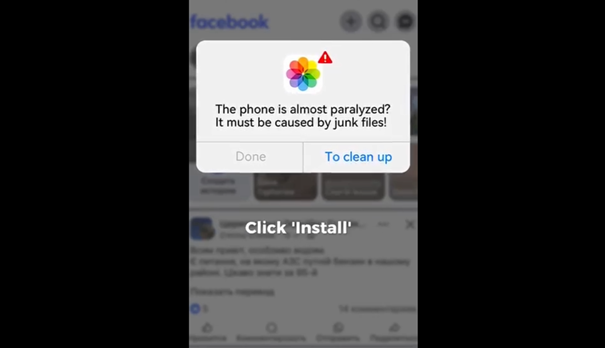

Ảnh 1: Ghi lại quảng cáo scareware. Quảng cáo này đang bắt chước cảnh báo vi-rút.

Trên thực tế, không hề có mối đe dọa hay lỗi thiết bị nào cả. Những thông điệp này thực ra chỉ là quảng cáo trả phí bình thường trên nền tảng Meta. Bằng cách kết hợp âm thanh rung và hiệu ứng đồ họa, chúng giả dạng như cảnh báo hệ thống để đánh lừa người xem tin rằng thiết bị của họ đang bị tấn công hoặc gặp sự cố. Những hình thức tấn công như vậy chính là scareware. ESET đã phát hiện một chiến dịch scareware cụ thể phân phối những quảng cáo dạng này thông qua hơn 250 mẫu quảng cáo trong giai đoạn tháng 2 đến tháng 4 năm 2025, cho đến khi Meta gỡ bỏ chúng vì vi phạm chính sách “Hoạt động kinh doanh không chấp nhận được”.

Các chiến dịch độc hại như vậy cho thấy việc tạo ra một chiến dịch lừa đảo đáng tin đến mức có thể tiếp cận hàng trăm nghìn người là điều cực kỳ dễ dàng. Vì scareware có thể biến đổi cả về hình thức lẫn mức độ nguy hiểm, nên để phòng tránh, người dùng cần có một giải pháp bảo mật toàn diện. Phiên bản ESET HOME Security Essential đã được AV-Comparatives vinh danh là “Sản phẩm của năm 2024”, và giờ đây ESET HOME Security tiếp tục nâng cấp với tính năng chống lừa đảo nâng cao, giúp người dùng được bảo vệ ngay cả trước những chiêu trò tinh vi mà kẻ gian có thể đã thành công với người khác.

Dùng thử ESET HOME Security ngay!

Cách thức hoạt động của scareware

“Scareware” là thuật ngữ dùng để mô tả phần mềm độc hại hoặc chiêu lừa đảo sử dụng yếu tố sợ hãi để thao túng người dùng, buộc họ tải xuống mã độc hoặc mua phần mềm không cần thiết. Nói cách khác, scareware là cánh cổng dẫn đến malware hoặc scam.

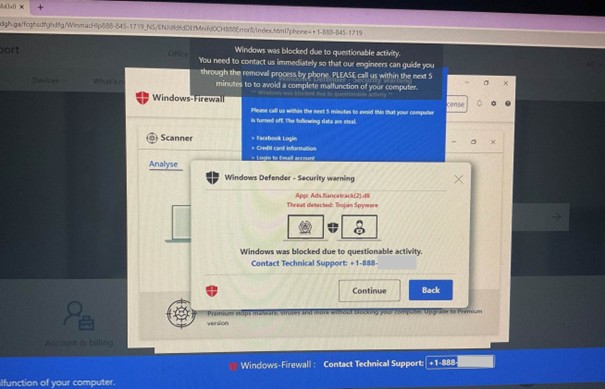

Scareware dưới dạng lừa đảo thường xuất hiện qua tin nhắn không mong muốn, pop-up, hay quảng cáo trên mạng xã hội, khiến người dùng hoảng sợ và tải về phần mềm độc hại. Hình thức này thường đi kèm với các “Tech Support Scam” – lừa đảo giả danh hỗ trợ kỹ thuật.

Còn scareware dưới dạng phần mềm độc hại thì bao gồm các ứng dụng bảo mật giả mạo, đánh lừa người dùng tin rằng máy tính họ bị nhiễm virus. Nó sẽ hiển thị thông báo cảnh báo và dụ người dùng tải, trả phí cho phần mềm diệt virus hoặc dọn rác giả, trong khi thực tế virus đó không tồn tại, và phần mềm thì không hoạt động hoặc chính là mã độc.

hình 2: Một ví dụ về cảnh báo bảo mật giả mạo nhấn mạnh mục tiêu gọi hỗ trợ kỹ thuật.

Xóa ảnh để diệt virus?

Giờ hãy xem lại chiến dịch lừa đảo mà ESET đã phát hiện. Mục tiêu của chúng là người dùng iPhone, với các thông điệp như:

“Cảnh báo bảo mật Apple!”, “Ảnh bị hỏng!”, “Điện thoại của bạn đã bị hack!” hay “167 virus đang tấn công hệ thống của bạn!”

Hình 3: Ghi lại quảng cáo scareware bảo rằng rằng điện thoại bị tê liệt bởi các tệp rác, lôi kéo người dùng cài đặt ứng dụng dọn dẹp.

Những kẻ lừa đảo đã tinh chỉnh chiến thuật rất kỹ lưỡng: giao diện bắt mắt, màu sắc nổi bật, cảnh báo giả mạo mang tính “chính thức”, thúc giục hành động ngay lập tức, thậm chí còn bắt chước âm thanh rung của điện thoại.

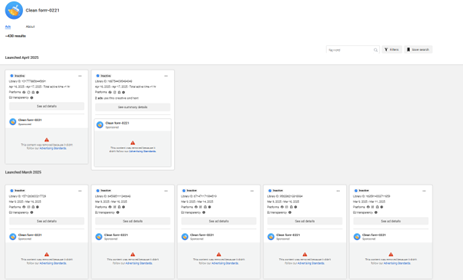

Với khả năng của các công cụ AI hiện nay, việc tạo ra những nội dung như thế này không còn khó. Chiến dịch được phân phối qua mạng xã hội bởi tài khoản giả “Clean forrr-0221”, và mỗi quảng cáo có thể tiếp cận từ vài nghìn đến hàng trăm nghìn người dùng.

hình 4: Hồ sơ của nhà quảng cáo trên Thư viện quảng cáo Meta với hàng trăm quảng cáo hiện không hoạt động.

Giải pháp mà quảng cáo này “chào bán” không hề loại bỏ malware. Mô tả của nó chỉ nói đến việc “xóa ảnh trùng lặp” – một tính năng vốn đã có sẵn trong hầu hết các điện thoại thông minh.

Cần lưu ý rằng, các quảng cáo scareware trên mạng xã hội có thể dẫn tới nhiều loại ứng dụng khác nhau: có loại là spyware nguy hiểm, có loại vô dụng, hoặc cung cấp dịch vụ hoàn toàn khác với nội dung quảng cáo – nhưng vẫn thu phí.

Đừng để nỗi sợ đánh lừa bạn

Đối phó với scareware đòi hỏi sự nhận thức, phòng ngừa và hành động đúng lúc:

Nhận thức là bước đầu tiên. Hiểu rằng scareware được tạo ra để khiến bạn sợ hãi và hành động vội vàng sẽ giúp bạn tránh rơi vào bẫy. Hãy luôn hoài nghi với những cảnh báo và ưu đãi không rõ nguồn gốc, đặc biệt là các thông điệp tạo cảm giác “khẩn cấp giả”.

Phòng ngừa, bạn nên thực hiện các bước cơ bản sau:

- Đảm bảo thiết bị của bạn luôn được cập nhật và có phần mềm diệt malware uy tín.

- Cập nhật hệ điều hành và ứng dụng thường xuyên để vá các lỗ hổng bảo mật.

- Dùng trình chặn pop-up để giảm nguy cơ gặp quảng cáo scareware.

- Tránh nhấp vào liên kết đáng ngờ hoặc tải phần mềm từ nguồn không tin cậy; cẩn trọng với email từ người gửi lạ.

- Trước khi cài bất kỳ ứng dụng nào, hãy đọc kỹ mô tả, xem đánh giá, và kiểm tra thông tin nhà phát triển.

Nếu nghi ngờ thiết bị đã bị nhiễm scareware, hãy quét toàn bộ hệ thống bằng phần mềm diệt malware để phát hiện và loại bỏ mối nguy. Đồng thời, thay đổi mật khẩu và theo dõi tài khoản, vì scareware đôi khi có thể đánh cắp thông tin đăng nhập.

Bạn có thể tìm hiểu thêm về cách xử lý scareware tại đây.

Chủ động phòng vệ cùng ESET

Scareware có vẻ chỉ là một chiêu trò đơn giản, nhưng hậu quả của nó có thể nghiêm trọng — từ mất tiền, rò rỉ dữ liệu đến đánh cắp danh tính, do bản chất độc hại hoặc dẫn đến các tấn công tiếp theo.

Vì vậy, để bảo vệ toàn diện trước các hình thức scam, cần có giải pháp phòng thủ chủ động, bao phủ nhiều thiết bị thông minh và ngăn chặn đa dạng kiểu tấn công — đồng thời vẫn dễ quản lý. Đó chính là những gì ESET HOME Security được thiết kế để làm.

Ví dụ, nếu có một scareware tấn công thiết bị Windows của bạn và dụ bạn trả tiền cài phần mềm diệt virus giả (thực chất là spyware), ESET HOME Security Ultimate có thể bảo vệ theo nhiều cách:

- Antispam: lớp phòng thủ đầu tiên, vì hầu hết các cuộc tấn công bắt đầu bằng email rác. Theo thống kê, 46,8% tổng lượng email tháng 12/2023 là spam.

- Anti-Malware: phát hiện, nhận diện và ngăn chặn scareware, spyware cùng các dạng malware khác.

- Anti-Phishing: chặn người dùng truy cập các trang web lừa đảo bán phần mềm diệt virus giả hoặc ưu đãi giả.

- Safe Banking & Browsing: tạo môi trường an toàn khi truy cập ngân hàng trực tuyến hoặc cổng thanh toán, bảo vệ dữ liệu tài chính.

- ESET Identity Protection: lớp phòng thủ cuối cùng, giúp phát hiện khi dữ liệu người dùng bị rao bán trên Dark Web nhờ công nghệ giám sát liên tục. ESET Identity Protection phát hiện các hoạt động này nhờ giám sát thị trường chợ đen liên tục và cảnh báo bạn.

- ESET VPN: VPN chỉ định cho bạn một địa chỉ IP mới trong khi làm cho lưu lượng truy cập trực tuyến của bạn được bảo mật và mã hóa. Bằng cách này, nó có thể bảo vệ bạn khỏi tội phạm mạng cố gắng chặn dữ liệu của bạn hoặc theo dõi hoạt động trực tuyến của bạn và sử dụng tất cả các thông tin này (chẳng hạn như thông tin đăng nhập bị đánh cắp) để lừa đảo thêm.

Ngoài ra, ESET HOME Security còn tích hợp ESET Mobile Security cho Android — giải pháp độc lập được đánh giá cao nhờ khả năng bảo vệ mạnh mẽ, bao gồm Antivirus, Payment Protection, Anti-Phishing, Adware Detector, Anti-Theft và nhiều tính năng khác.

Người dùng Apple cũng được hưởng lợi từ ESET Home Security với các lớp bảo vệ bổ sung như Identity Protection và VPN.

Đối với chủ doanh nghiệp nhỏ hoặc văn phòng tại nhà (SOHO), ESET Small Business Security giúp bảo vệ khỏi scareware bằng hầu hết các tính năng nêu trên, cùng lớp bảo vệ đặc biệt cho Windows Server – Safe Server.

An tâm tuyệt đối

Trong thời đại mà các chiến dịch lừa đảo tự động quy mô lớn trở nên tinh vi hơn bao giờ hết, chỉ dựa vào phần mềm diệt virus sẵn có là chưa đủ.

Scareware đánh vào bản năng của con người — phản ứng tức thì trước mối đe dọa — khiến nạn nhân hành động mà không suy nghĩ kỹ.

Sở hữu một giải pháp an ninh mạng hàng đầu, từng đoạt giải thưởng như ESET HOME Security sẽ mang lại sự an tâm tuyệt đối, ngay cả trong những tình huống căng thẳng nhất.

Từ các ứng dụng có chức năng thật nhưng chứa mã độc đến thẻ thanh toán giả mạo — tội phạm mạng nhắm vào Android OS đang ngày càng sáng tạo

Những kẻ tấn công mạng nhắm vào người dùng di động thường hướng đến thông tin cá nhân hoặc tiền của nạn nhân.

Từ các ứng dụng nhắn tin giả mạo, bộ công cụ giúp đơn giản hóa việc tạo ra các chiến dịch lừa đảo, cho đến những phần mềm độc hại lợi dụng độ phổ biến của các ứng dụng trò chơi — các mối đe dọa nhắm vào người dùng di động đang xuất hiện dưới nhiều hình thức và liên tục biến đổi.

Hãy xem danh sách các chiến dịch mã độc di động gần đây được các nhà nghiên cứu ESET phát hiện, tất cả đều nhắm vào hệ điều hành Android, để nhận biết rõ hơn các mối đe dọa này trông như thế nào.

Nếu bạn muốn bảo vệ thiết bị di động của mình khỏi những cuộc tấn công như vậy, hãy thử ESET Mobile Security.

Chiến dịch gián điệp StrongPity

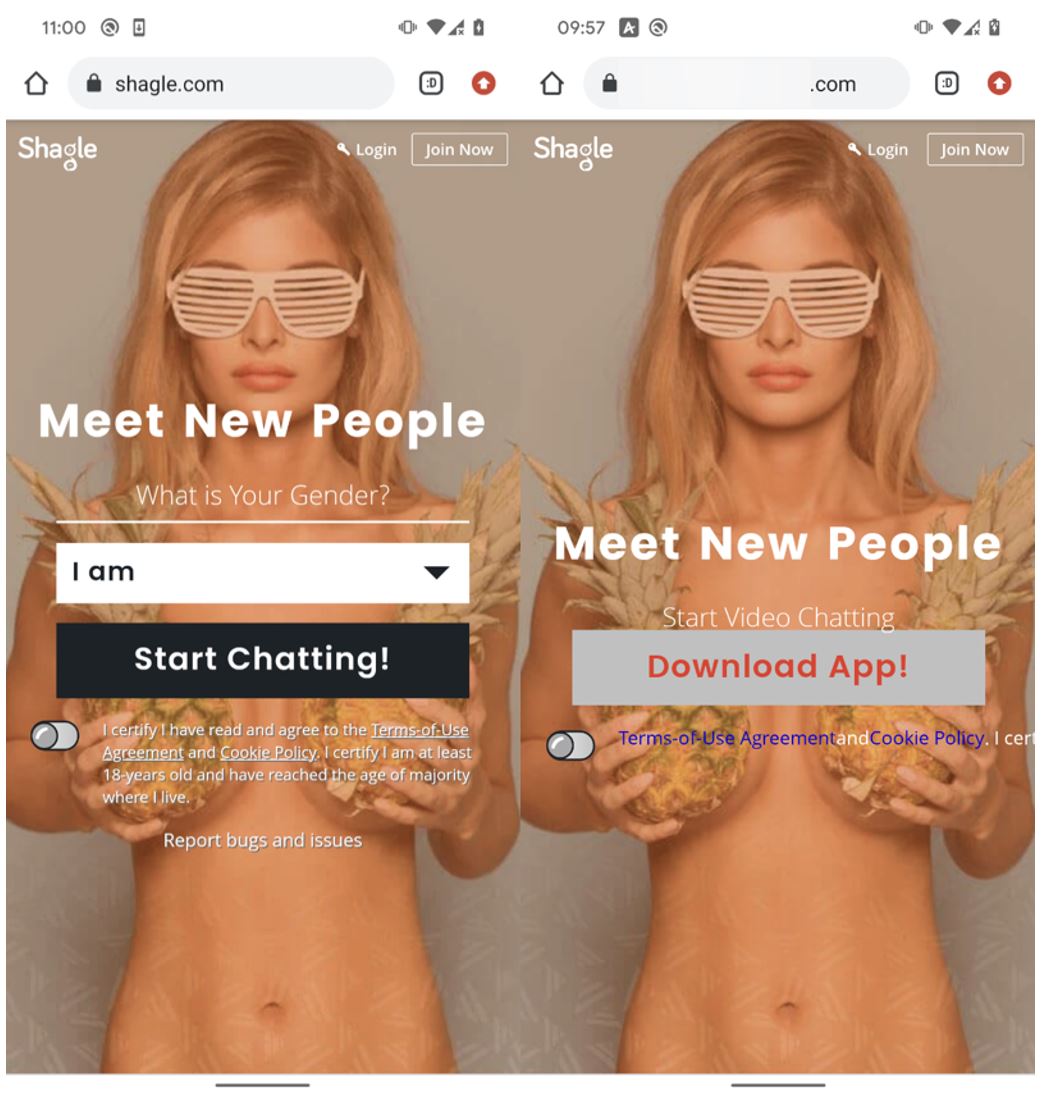

Đầu năm 2023, các nhà nghiên cứu ESET đã công bố một bài blog về StrongPity — một chiến dịch phần mềm độc hại phát tán phiên bản bị cài trojan của ứng dụng Telegram Android nổi tiếng. Ứng dụng này được đóng gói lại và được giới thiệu như ứng dụng “chính thức” của dịch vụ trò chuyện video Shagle, mặc dù Shagle không hề có ứng dụng chính thức nào. Ứng dụng giả này sau đó được phân phối thông qua một trang web giả mạo của Shagle.

Ảnh 1. So sánh trang web hợp pháp ở bên trái và bắt chước ở bên phải

Nếu nạn nhân cấp quyền truy cập dịch vụ hỗ trợ tiếp cận (accessibility services) cho ứng dụng StrongPity độc hại, nó cũng có thể theo dõi thông báo đến và đánh cắp dữ liệu liên lạc từ 17 ứng dụng khác như Viber, Skype, Gmail, Messenger hoặc Tinder.

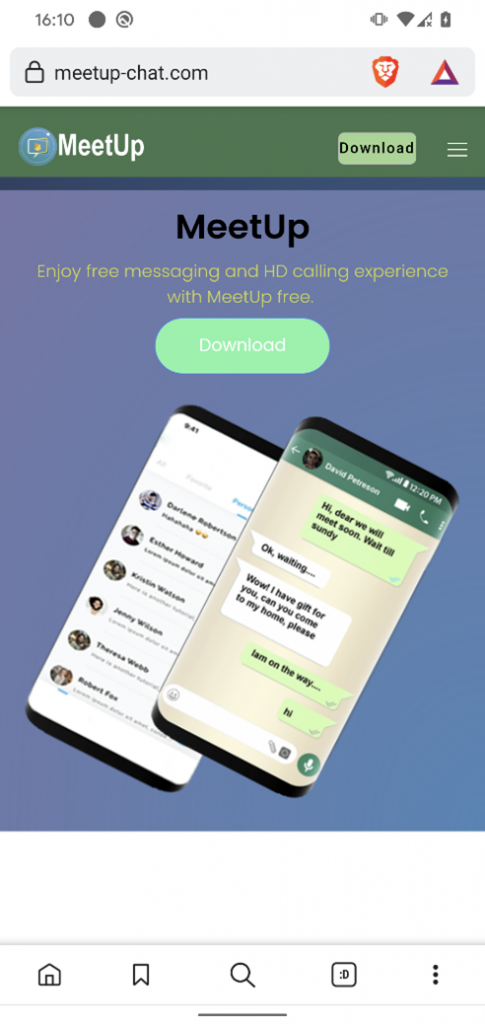

Chiến dịch Transparent Tribe

Tháng 3 năm 2023, ESET công bố nghiên cứu về một chiến dịch gián điệp mạng phân phối cửa hậu CapraRAT thông qua các ứng dụng nhắn tin Android bị trojan hóa và giả mạo là ứng dụng bảo mật. Các ứng dụng này còn truy cập và đánh cắp thông tin nhạy cảm.

Nạn nhân nhiều khả năng bị dụ dỗ thông qua các chiêu trò lừa đảo tình cảm (honey-trap) — ban đầu họ được liên hệ trên một nền tảng khác, sau đó bị thuyết phục sử dụng “ứng dụng an toàn hơn” để nhắn tin, rồi vô tình cài đặt phần mềm độc hại.

Ảnh 2. Website phân phối CapraRAT đóng giả MeetUp

Dựa trên các lệnh đó, CapraRAT có thể đánh cắp nhật ký cuộc gọi, danh bạ, tin nhắn SMS, ghi âm cuộc gọi, ghi âm âm thanh xung quanh, chụp ảnh màn hình và ảnh từ camera, cùng nhiều loại dữ liệu khác.

Nó cũng có thể nhận lệnh tải xuống tệp, khởi chạy ứng dụng, dừng tiến trình đang chạy, thực hiện cuộc gọi, gửi hoặc chặn tin nhắn SMS, và tải xuống bản cập nhật, yêu cầu nạn nhân cài đặt.

Nhắn tin không còn riêng tư nữa

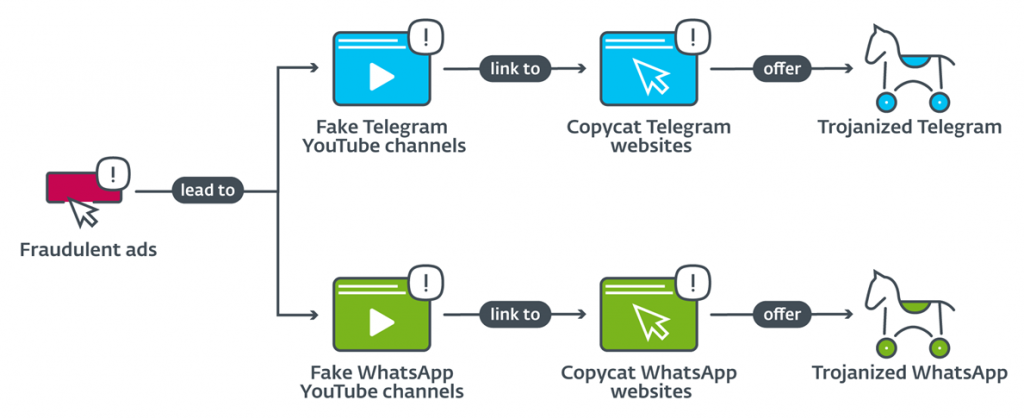

Đầu năm 2023, các nhà nghiên cứu ESET phát hiện hàng chục trang web giả mạo Telegram và WhatsApp, chủ yếu nhắm vào người dùng Android và Windows bằng cách phát tán phiên bản trojan của các ứng dụng nhắn tin này.

Ảnh 3. Sơ đồ phân phối của các ứng dụng nhắn tin trojan

Phần lớn các ứng dụng độc hại được ESET phát hiện là clippers — loại phần mềm độc hại đánh cắp hoặc chỉnh sửa nội dung trong bộ nhớ tạm (clipboard). Một số ứng dụng thậm chí sử dụng công nghệ nhận dạng ký tự quang học (OCR) để đọc văn bản từ ảnh chụp màn hình lưu trên thiết bị bị xâm nhập. Tất cả những ứng dụng này đều nhắm vào tài sản tiền điện tử của nạn nhân, với nhiều ứng dụng hướng đến ví tiền mã hóa (cryptocurrency wallets).

Android GravityRAT

Tháng 6 năm 2023, ESET công bố nghiên cứu về phần mềm gián điệp GravityRAT dành cho Android.

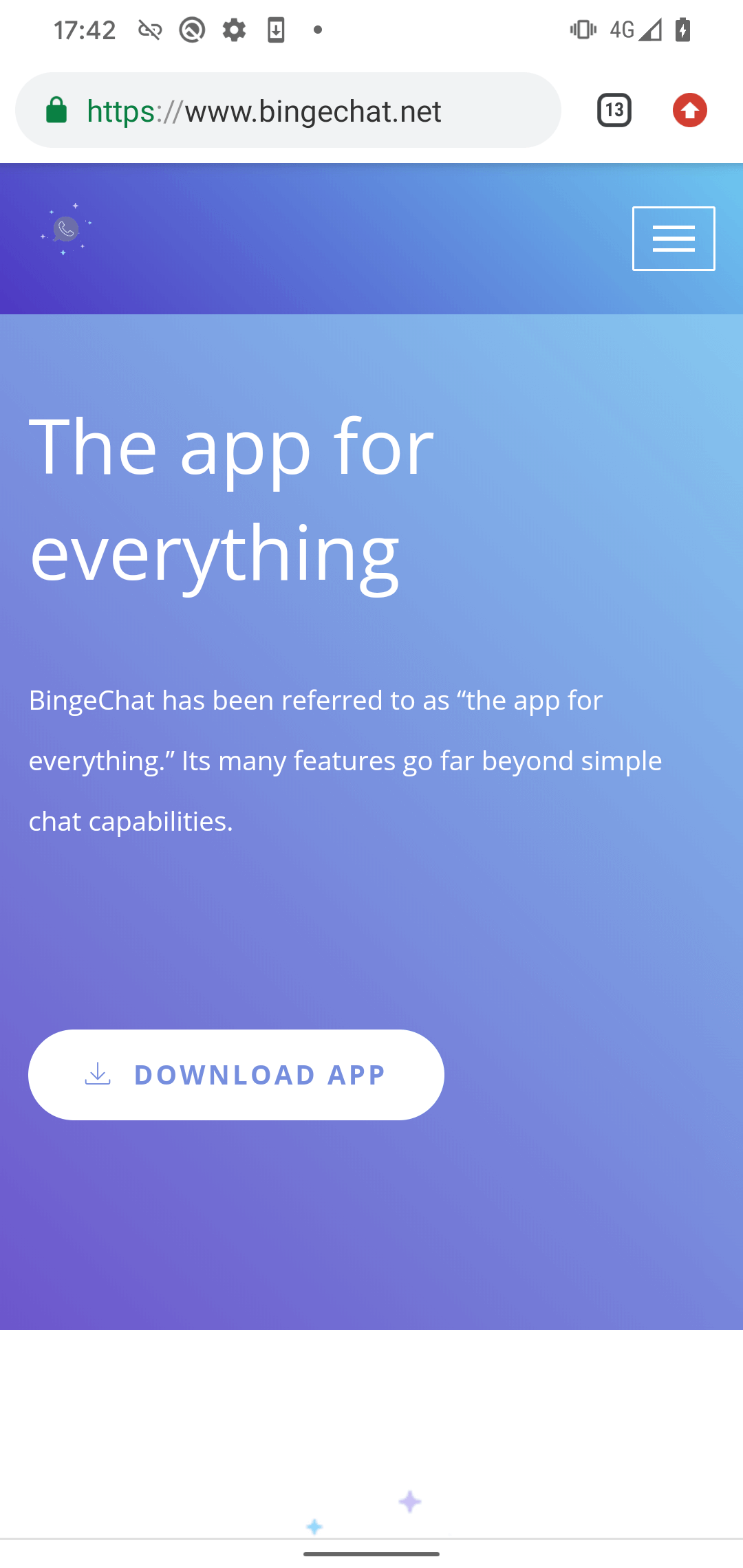

Mã độc này được phát tán thông qua các ứng dụng nhắn tin giả nhưng hoạt động bình thường có tên BingeChat và Chatico — cả hai đều được phát triển dựa trên ứng dụng nhắn tin mã hóa OMEMO Instant Messenger.

Ảnh 4. Trang web phân phối của ứng dụng nhắn tin BingeChat độc hại

Phần mềm gián điệp này có khả năng đánh cắp nhật ký cuộc gọi, danh bạ, tin nhắn SMS, vị trí thiết bị, thông tin cơ bản về thiết bị, và các tệp có phần mở rộng cụ thể như jpg, png, txt, pdf, v.v. GravityRAT cũng có thể truy cập và lấy cắp bản sao lưu WhatsApp, đồng thời nhận lệnh xóa tệp từ máy chủ điều khiển.

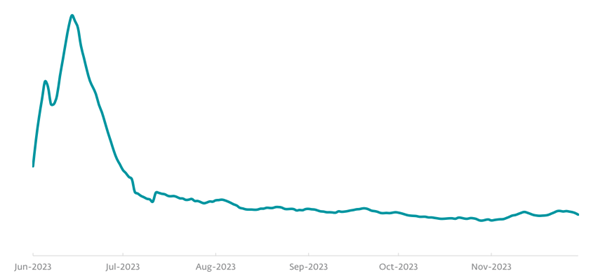

SpinOk

Nửa sau năm 2023, hệ thống telemetry của ESET phát hiện tăng 89% trong các phát hiện mã độc Android, chủ yếu do một bộ công cụ phát triển phần mềm (SDK) dành cho marketing trên di động — một “hộp công cụ” số — mà ESET xác định là SpinOk Spyware. Bộ công cụ này được chào như một nền tảng chơi game và đã được tích hợp vào nhiều ứng dụng Android hợp pháp, kể cả những ứng dụng có trên các chợ ứng dụng chính thức.

Khi một ứng dụng chứa bộ công cụ SpinOK được cài đặt, nó hoạt động như phần mềm gián điệp, kết nối tới máy chủ chỉ huy và điều khiển (C2) của tội phạm và đánh cắp nhiều loại dữ liệu từ thiết bị, bao gồm cả nội dung clipboard (bộ nhớ tạm) nhạy cảm.

Ảnh 5: Xu hướng phát hiện Android/SpinOK trong nửa sau 2023, trung bình động 7 ngày

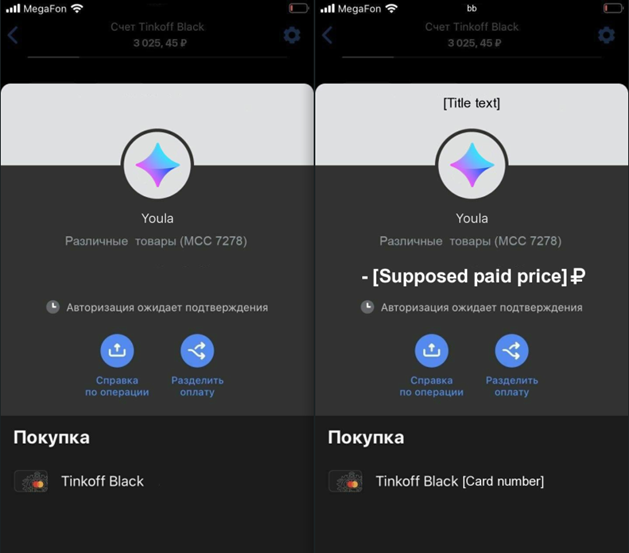

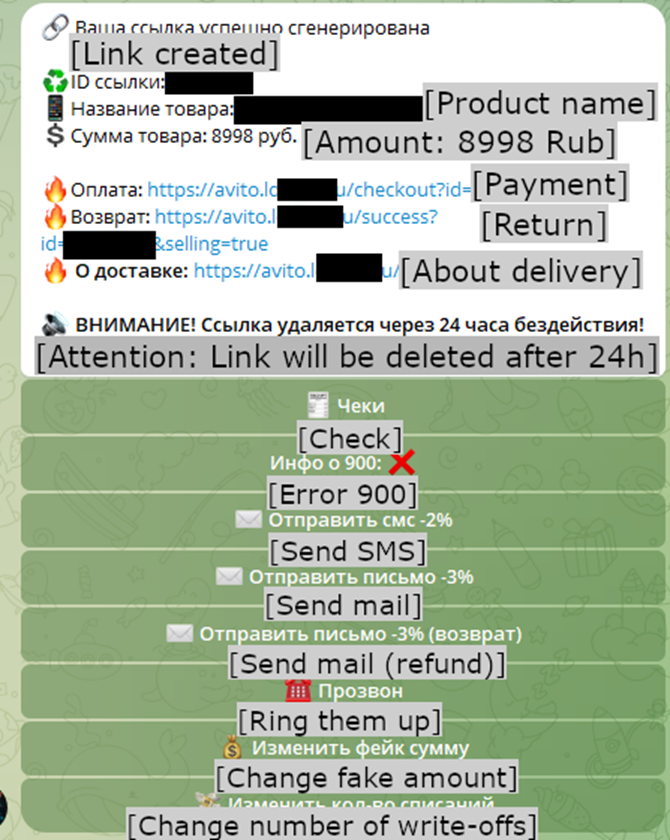

Telekopye

Năm 2023, các nhà nghiên cứu ESET phát hiện mã nguồn của một bộ công cụ giúp các nhóm lừa đảo có tổ chức dễ dàng thực hiện chiêu trò mua bán trực tuyến mà không cần quá giỏi về CNTT. Bộ công cụ, mà ESET đặt tên là Telekopye, tạo các trang web phishing từ các mẫu có sẵn, tạo email và tin nhắn SMS phishing, và gửi chúng tới người dùng mục tiêu.

Ảnh 6. Ảnh chụp màn hình giả được tạo (mẫu bên trái, mẫu đã điền văn bản mẫu bên phải)

Đầu tiên, kẻ tấn công tìm nạn nhân, rồi cố gắng xây dựng lòng tin để nạn nhân rơi vào bẫy — có thể là lừa mua hàng, lừa bán hoặc lừa hoàn tiền. Khi tin rằng nạn nhân đã đủ tin tưởng, họ sử dụng Telekopye để tạo một trang phishing từ mẫu có sẵn và gửi URL đó cho nạn nhân. Ví dụ, kẻ tấn công lừa nạn nhân mua một món hàng không tồn tại rồi gửi cho họ một liên kết tới trang phishing giả giống trang thanh toán của chợ trực tuyến thật nơi mặt hàng đó được rao bán.

Sau khi nạn nhân nhập thông tin thẻ vào trang này, kẻ tấn công dùng dữ liệu thẻ để rút tiền của nạn nhân.

Kamran

Cuối năm 2023, các nhà nghiên cứu ESET xác định một khả năng tấn công “watering-hole” trên một trang tin khu vực đưa tin về Gilgit-Baltistan, vùng tranh chấp do Pakistan quản lý. Khi mở trên thiết bị di động, phiên bản tiếng Urdu của trang Hunza News cho người đọc khả năng tải ứng dụng Hunza News cho Android trực tiếp từ trang web; tuy nhiên, ứng dụng này lại chứa khả năng độc hại, cụ thể là chức năng gián điệp.

Kamran hiển thị nội dung trang Hunza News và chứa mã độc tùy chỉnh. Sau khi khởi chạy, Kamran yêu cầu người dùng cấp quyền truy cập các dữ liệu khác nhau trên thiết bị. Nếu người dùng đồng ý, mã độc Kamran sẽ tự động thu thập dữ liệu nhạy cảm, bao gồm tin nhắn SMS, danh bạ, nhật ký cuộc gọi, sự kiện lịch, vị trí thiết bị, danh sách ứng dụng đã cài, tin nhắn SMS đến, thông tin thiết bị và hình ảnh.

Ảnh 7: Phiên bản tiếng Anh (trái) và tiếng Urdu (phải) của Hunza News hiển thị trên thiết bị di động

EvilVideo

Các nhà nghiên cứu ESET phát hiện một lỗ hổng zero-day nhắm vào Telegram cho Android, và lỗ hổng này được rao bán với giá không được tiết lộ trên một diễn đàn ngầm vào ngày 6 tháng 6 năm 2024. Bằng cách khai thác lỗ hổng mà các nhà nghiên cứu đặt tên là EvilVideo, kẻ tấn công có thể chia sẻ nội dung Android độc hại qua các kênh, nhóm và chat trên Telegram, làm chúng xuất hiện như các tệp đa phương tiện. Lỗ hổng chỉ hoạt động trên các phiên bản Telegram cho Android 10.14.4 và cũ hơn. Sau khi ESET tiếp cận Telegram, họ đã khắc phục vấn đề.

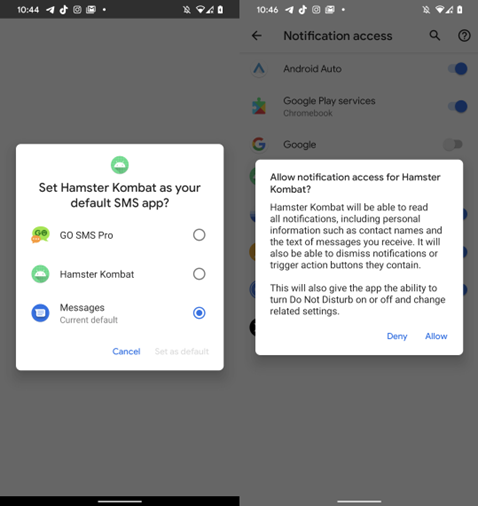

Mối đe dọa nhắm vào người chơi Hamster Kombat

Giữa năm 2024, các nhà nghiên cứu ESET phát hiện và phân tích hai mối đe dọa lợi dụng thành công của Hamster Kombat — một trò chơi clicker trong Telegram, nơi người chơi kiếm tiền ảo bằng cách hoàn thành nhiệm vụ đơn giản và được khuyến khích đăng nhập hàng ngày.

Mối đe dọa đầu tiên là một ứng dụng giả mạo, không hoạt động nhưng độc hại, trông giống Hamster Kombat và chứa phần mềm gián điệp Ratel Android có khả năng đánh cắp thông báo và gửi tin nhắn SMS. Kẻ điều khiển mã độc dùng tính năng này để mua các gói đăng ký và dịch vụ bằng tiền của nạn nhân mà nạn nhân không hề hay biết.

Ảnh 8. Yêu cầu quyền truy cập độc hại của Hamster Kombat giả

Mối đe dọa thứ hai là một tập hợp các trang web giả mạo mô phỏng cửa hàng ứng dụng tuyên bố có Hamster Kombat để tải về. Tuy nhiên, nhấn “Install” hoặc “Open” chỉ dẫn người dùng đến các quảng cáo không mong muốn.

Phishing trong ứng dụng PWA

Giữa năm 2024, ESET Research công bố bài blog về một loại chiến dịch phishing ít gặp nhắm vào người dùng di động của một ngân hàng lớn CH Czech. Kỹ thuật này đáng chú ý vì nó lợi dụng Progressive Web Application (PWA), cho phép cài đặt một ứng dụng phishing từ một trang web bên thứ ba mà người dùng không cần bật cài đặt ứng dụng bên thứ ba.

Nguồn ban đầu của chiến dịch này bao gồm các cuộc gọi thoại tự động, tin nhắn SMS và malvertising trên mạng xã hội, tất cả đều khuyến khích nạn nhân mở một URL phishing dẫn họ đến trang Google Play Store giả cho ứng dụng ngân hàng bị nhắm mục tiêu, hoặc một trang web giả mạo ứng dụng đó.

Ảnh 9. Ví dụ về quảng cáo độc hại được sử dụng trong các chiến dịch này

Sau khi truy cập các trang web giả này, người dùng Android thấy một quảng cáo bật lên dụ họ cài ứng dụng độc hại trông giống ứng dụng ngân hàng hợp lệ. Ứng dụng này thực chất được tạo bằng WebAPK, công nghệ cho phép tạo các ứng dụng web có thể cài đặt trên thiết bị Android như thể chúng là ứng dụng gốc hoặc hợp pháp. Điều này cho phép người dùng cài PWA lên màn hình chính Android mà không phải dùng Google Play Store.

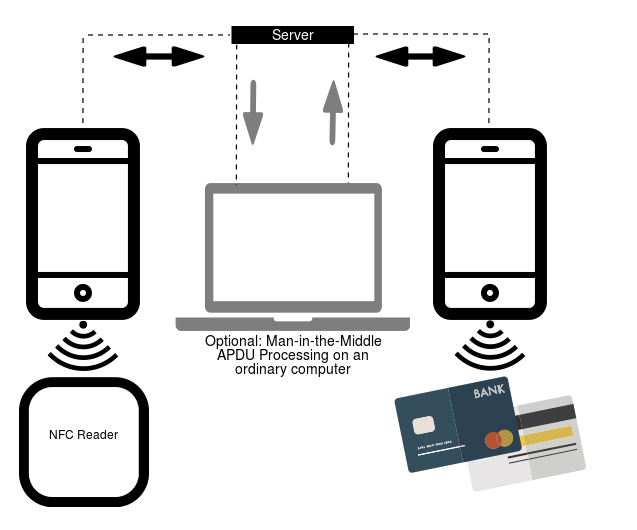

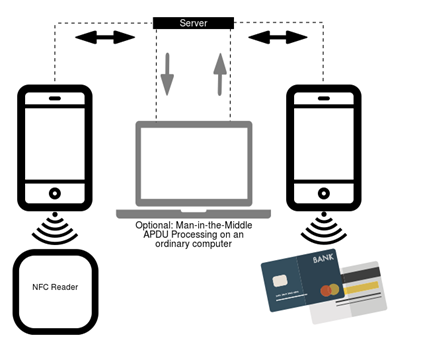

NGate

Khi giám sát một chiến dịch lợi dụng PWA để đánh cắp thông tin đăng nhập ngân hàng từ nạn nhân ở Séc, các nhà nghiên cứu ESET phát hiện một cuộc tấn công thực sự mới liên quan đến chiến dịch trước đó. Tháng 8 năm 2024, ESET công bố một bài blog về cùng nhóm tội phạm đã cải tiến kỹ thuật để cho phép rút tiền trái phép từ tài khoản ngân hàng của khách hàng tại ba ngân hàng Séc.

Ảnh 10: Kiến trúc NFCGate (nguồn: https://github.com/nfcgate/nfcgate/wiki)

Đầu tiên, tội phạm mạng lừa nạn nhân tin rằng họ đang giao tiếp với ngân hàng và dụ họ tải và cài ứng dụng ngân hàng giả có chứa mã độc mà ESET đặt tên là NGate. Mã độc này sao chép dữ liệu NFC từ thẻ thanh toán của nạn nhân bằng NGate và gửi dữ liệu đó tới thiết bị của kẻ tấn công. Thiết bị đó sau đó có thể mô phỏng thẻ gốc và rút tiền tại ATM.

Nomani

Năm 2024, mạng xã hội xuất hiện một làn sóng quảng cáo lừa đảo mới rao bán “cơ hội đầu tư bí mật”, thực phẩm chức năng thần kỳ, và dịch vụ pháp lý hay hỗ trợ hành pháp.

Để làm cho những lời đề nghị này có vẻ đáng tin cậy, tội phạm lạm dụng thương hiệu của các doanh nghiệp địa phương và toàn cầu hoặc dùng video deepfake do AI tạo có gương mặt người nổi tiếng dường như đảm bảo tính hợp pháp của sản phẩm quảng cáo. Mục tiêu chính của bọn lừa là dẫn nạn nhân tới các trang web phishing và các biểu mẫu thu thập thông tin cá nhân.

Ghost Tap

Ngay sau khi ESET phát hiện phương thức tấn công mới – NGate sao chép dữ liệu NFC từ thẻ thanh toán nạn nhân, tội phạm mạng đã nâng cấp kỹ thuật này.

Bằng nhiều chiêu lừa phishing khác nhau, kẻ gian dụ nạn nhân tiết lộ thông tin thẻ cùng mã OTP dùng một lần để xác thực thẻ cho ví kỹ thuật số. Sau khi có được dữ liệu thẻ và mã, kẻ tấn công đăng ký các thông tin bị đánh cắp vào Apple Wallet hoặc Google Wallet của chúng, chuyển các ví đã nạp tiền này sang các thiết bị khác, và thực hiện các giao dịch không chạm (contactless) gian lận ở khắp nơi trên thế giới.

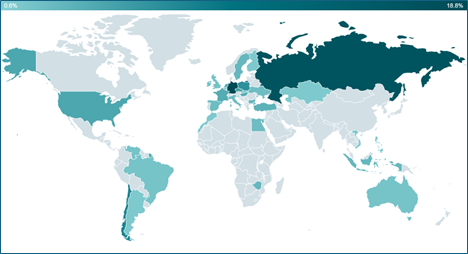

Ảnh 11: Phân bố địa lý của mã độc và lừa đảo liên quan NFC trên Android trong nửa đầu 2025

Luôn được bảo vệ với ESET Mobile Security

ESET Mobile Security có thể bảo vệ người dùng khỏi nhiều loại mối đe dọa trên thiết bị di động, bao gồm: ứng dụng độc hại (cả từ nguồn tải bên thứ ba và trên các cửa hàng ứng dụng chính thức), phần mềm độc hại khác, mối nguy ẩn trong tệp, liên kết lừa đảo (phishing), và thậm chí cả rủi ro từ việc mất cắp thiết bị vật lý.

ESET Mobile Security có thể chặn:

Trojan giả dạng các ứng dụng vô hại.

Spyware bí mật theo dõi hoạt động hoặc vị trí của bạn.

Ransomware khóa tệp của bạn và đòi tiền chuộc.

Adware làm phiền với các cửa sổ bật lên liên tục.

Phishing, smishing và các liên kết lừa đảo đến từ thông báo hoặc ứng dụng mạng xã hội, cố gắng đánh cắp dữ liệu nhạy cảm của bạn.

Các ứng dụng có thể không mong muốn (PUA) gây ảnh hưởng đến quyền riêng tư hoặc hiệu suất thiết bị.

Và nhiều hơn nữa…

Tính năng Payment Protection (Bảo vệ thanh toán)

Tính năng này thêm một lớp bảo mật bổ sung cho các ứng dụng như Google Pay hoặc ứng dụng ngân hàng di động của bạn.

Khi được kích hoạt, Payment Protection sẽ ngăn các ứng dụng độc hại đọc, chỉnh sửa hoặc chèn nội dung lên trên các ứng dụng được bảo vệ — giúp ngăn chặn các hành vi phishing và rò rỉ dữ liệu tài chính quan trọng.

Kết luận

Có hai bài học chính rút ra từ những trường hợp này:

Thứ nhất, như bạn thấy, một số cuộc tấn công mạng và chiến dịch lừa đảo có thể được phát hiện ngay lập tức nếu người dùng chú ý và có kiến thức cơ bản về an ninh. Các bài blog nghiên cứu, như những bài đã nêu ở trên, có thể là nguồn thông tin quý giá. Người dùng Android cập nhật thông tin về mã độc mới và các chiêu lừa nổi lên sẽ cải thiện nhận thức về rủi ro, giúp họ bảo vệ tốt hơn trước các mối đe dọa trực tuyến trong tương lai.

Thứ hai, một số chiến dịch độc hại lại tinh vi và khó nhận ra hơn. Hơn nữa, tội phạm mạng thường nhắm tới các nhóm dễ tổn thương, bao gồm trẻ em và người cao tuổi, những đối tượng có thể ít sẵn sàng đối phó với các mối nguy này. Trong mọi trường hợp, luôn tốt khi có một giải pháp an ninh mạng đáng tin cậy như ESET Mobile Security có khả năng phát hiện và vô hiệu hóa những mối đe dọa này — lý tưởng nhất là trước khi bất kỳ thiệt hại nào xảy ra đối với thiết bị hoặc dữ liệu của bạn.

Là người bình thường không có nghĩa là an toàn. Lừa đảo trực tuyến giờ là vấn đề của tất cả chúng ta – và ESET có giải pháp

Source: ESET

Date: 22 October 2025

Phiên bản nâng cấp của ESET HOME Security giúp bạn đối phó với làn sóng lừa đảo kỹ thuật số đang ngày càng lan rộng.

Nếu bạn từng nghĩ rằng mình không phải mục tiêu thú vị với bọn tội phạm mạng vì bạn chỉ là “người bình thường”, tài khoản ngân hàng không dư dả, và hoạt động trực tuyến khá đơn giản, hãy tự hỏi:

- Tôi có ít nhất một tài khoản trực tuyến nào không?

- Tôi có tên, ngày sinh, địa chỉ nhà chứ?

Tất nhiên là có! Và tất cả những thông tin đó đều là dữ liệu quý giá trong mắt tội phạm mạng.

Ngày nay, các vụ lừa đảo không còn là hành vi đơn lẻ của vài kẻ lừa dối nhằm vào người nổi tiếng hay doanh nhân. Giờ đây, chúng được tự động hóa, dùng AI, sản xuất hàng loạt, và hiện diện ở khắp mọi nơi — sớm muộn gì cũng sẽ gõ cửa “thế giới số” của bạn.

Nhận thấy lừa đảo là một trong những mối đe dọa lớn nhất với đời sống kỹ thuật số của người dùng, ESET đã nâng cấp ESET HOME Security, giải pháp bảo vệ toàn diện cho hộ gia đình, bằng cách tăng cường khả năng chống lừa đảo (anti-scam).

BẢO VỆ NGÔI NHÀ KỸ THUẬT SỐ NGAY HÔM NAY!

Tương tự, vì các doanh nghiệp nhỏ (chỉ có vài nhân viên hoặc không có nhân sự IT chuyên trách) cũng đối mặt rủi ro tương tự hộ gia đình, ESET đã mở rộng các tính năng nâng cấp này sang ESET Small Business Security.

Lừa đảo ở khắp nơi

Người Mỹ nhận thức rằng tội phạm mạng là mối đe dọa nghiêm trọng, nhưng chỉ 37% trong số họ tin rằng mình sẽ trở thành mục tiêu lừa đảo tài chính trong năm tới. Thực tế thì tăm tối hơn nhiều.

Tổng thiệt hại toàn cầu do lừa đảo trong năm 2023 lên tới hơn 1,03 nghìn tỷ USD — tương đương GDP của cả Nam Phi, Singapore hoặc Colombia.

Theo dữ liệu của Global Anti-Scam Alliance (GASA), gần một nửa dân số thế giới gặp phải lừa đảo ít nhất một lần mỗi tuần, và Mỹ là quốc gia chịu thiệt hại cao nhất, trung bình 3.520 USD mỗi nạn nhân.

Các hình thức gian lận cá nhân gây thiệt hại lớn nhất theo báo cáo của FBI 2024:

- Lừa đảo đầu tư: 6,6 tỷ USD

- Giả danh hỗ trợ kỹ thuật: 1,5 tỷ USD

- Rò rỉ dữ liệu cá nhân: 1,5 tỷ USD

- Không thanh toán/không giao hàng: 0,8 tỷ USD

- Lừa đảo tình cảm / niềm tin: 0,7 tỷ USD

Câu chuyện có thật

Các nhà nghiên cứu của ESET nhận thấy không chỉ số lượng vụ lừa đảo tăng chóng mặt, mà còn mức độ tinh vi và thuyết phục của chúng.

Nhờ các công cụ như AI và deepfake, kẻ gian giờ đây có thể tạo ra những chiến dịch lừa đảo chuyên nghiệp chỉ trong vài giờ.

Ví dụ: nửa cuối năm 2024, hệ thống giám sát của ESET phát hiện làn sóng quảng cáo lừa đảo được đặt tên là Nomani (chơi chữ của “no money” – “hết tiền”). Các quảng cáo này sử dụng AI và deepfake hình ảnh của Joe Rogan, Elon Musk,… để quảng bá “cơ hội đầu tư bí mật”, “thần dược giảm cân” hay “dịch vụ pháp lý đặc biệt”. Kết cục, những người bị dụ dỗ chỉ nhận được sự thật phũ phàng: mất tiền, không sản phẩm, không dịch vụ.

📺 Xem video phân tích vụ lừa đảo Nomani của Ondrej Kubovič:

Một minh chứng khác cho sự “công nghiệp hóa” của lừa đảo là Telekopye — một bot Telegram được ESET phát hiện đang được bán trên chợ đen.

Chỉ cần trả tiền, bất kỳ ai cũng có thể dùng Telekopye để tạo chiến dịch lừa đảo riêng, từ trang web phishing tự động đến chiến dịch email rác quy mô lớn.

Hình 1: Bộ công cụ này, được sử dụng trong các hoạt động lừa đảo trên thị trường Telekopye, tạo ra các liên kết lừa đảo cho kịch bản lừa đảo người bán.

Nếu bạn nằm trong 67% người tự tin rằng mình có thể phát hiện lừa đảo, hãy cẩn trọng — vì có những chiêu thức vượt xa những email phishing đơn giản hay quảng cáo giả AI.

Gần đây, ESET đã phát hiện một kịch bản tấn công đa tầng mới, nơi tội phạm mạng giả danh nhân viên ngân hàng liên hệ với nạn nhân để “bảo vệ tài khoản khỏi tấn công mạng”, nhưng thực chất là đánh cắp toàn bộ số tiền trong tài khoản.

Chiêu này kết hợp pretexting (dựng câu chuyện giả), phishing, giả hỗ trợ kỹ thuật, và ứng dụng điện thoại độc hại đánh cắp dữ liệu NFC dùng cho thanh toán không chạm.

Chiến dịch này đang được triển khai toàn cầu và cho thấy tội phạm mạng đã tìm ra cách tự động hóa lừa đảo trên quy mô lớn.

Cách bảo vệ gia đình bạn

Với tỷ lệ thành công của lừa đảo tài chính lên đến 37% ở Mỹ và 35% ở Anh, việc nâng cao nhận thức và phòng ngừa rủi ro cần trở thành thói quen hàng ngày. Một vài nguyên tắc cơ bản:

Xác minh trước khi tin tưởng: Luôn kiểm tra danh tính và yêu cầu của bất kỳ ai liên hệ bất ngờ, đặc biệt nếu họ đòi tiền hoặc thông tin cá nhân.

Giáo dục bản thân và gia đình: Tìm hiểu các hình thức lừa đảo phổ biến, và khuyến khích người thân chia sẻ các tình huống nghi ngờ để cùng xử lý.

Bảo vệ tài khoản: Sử dụng mật khẩu mạnh, độc nhất; thử ESET Unique Password Generator; bật xác thực hai lớp (2FA) nếu có thể.

Cập nhật thường xuyên: Giữ cho phần mềm, ứng dụng và router của bạn luôn ở phiên bản mới nhất.

Báo cáo hoạt động đáng ngờ: Nếu bạn hoặc người thân là nạn nhân, hãy báo với cơ quan chức năng – có thể họ giúp được. FBI’s Financial Fraud Kill Chain có tỷ lệ chặn giao dịch thành công 66%.

Ngăn chặn lừa đảo bằng giải pháp bảo mật đáng tin cậy

Khi trong gia đình có nhiều thành viên cùng sử dụng nhiều thiết bị thông minh khác nhau, việc bảo vệ tất cả mọi người mọi lúc thật sự không hề đơn giản. Một giải pháp an ninh mạng mạnh mẽ là điều cần thiết, nhưng dĩ nhiên, người quản lý hệ thống trong gia đình cũng luôn lo lắng về chi phí và mức độ dễ sử dụng của các giải pháp bảo mật toàn diện.

Những băn khoăn này không phải là điều mới đối với ESET — thương hiệu đã có hơn 30 năm phát triển và hoàn thiện các giải pháp bảo mật.

Để đáp ứng đầy đủ nhu cầu của người dùng gia đình, ESET đã tạo ra ESET HOME Security, một giải pháp bảo vệ tất cả trong một mạnh mẽ, với nhiều cấp độ sản phẩm linh hoạt, giúp từng hộ gia đình có thể tùy chỉnh mức bảo vệ phù hợp nhất với nhu cầu của mình.

ESET tự hào khi phiên bản ESET HOME Security – Essential đã được AV-Comparatives vinh danh vào tháng 3 vừa qua là “Sản phẩm của năm 2024”, nhờ hiệu năng vượt trội, độ tin cậy cao và trải nghiệm người dùng xuất sắc.

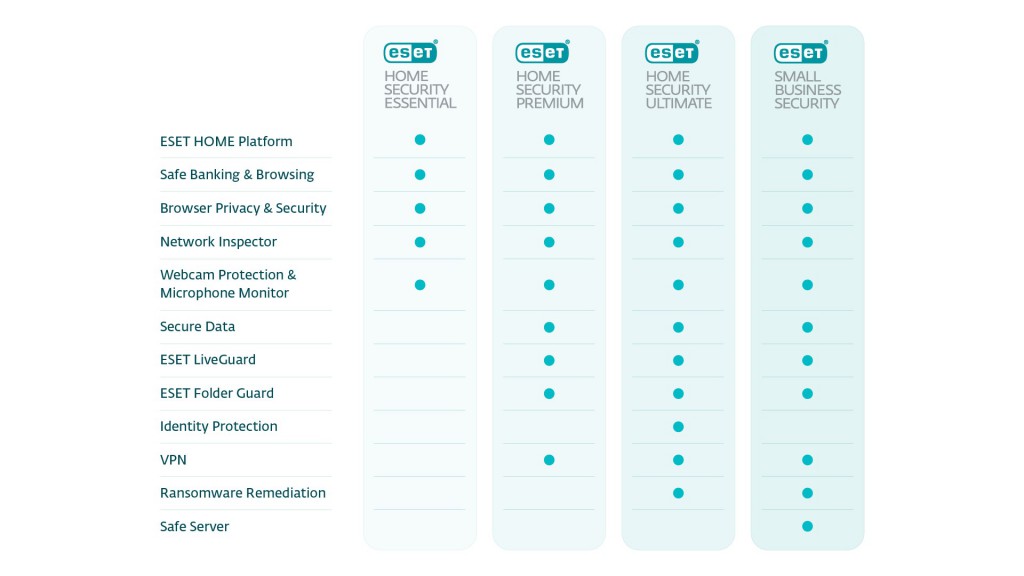

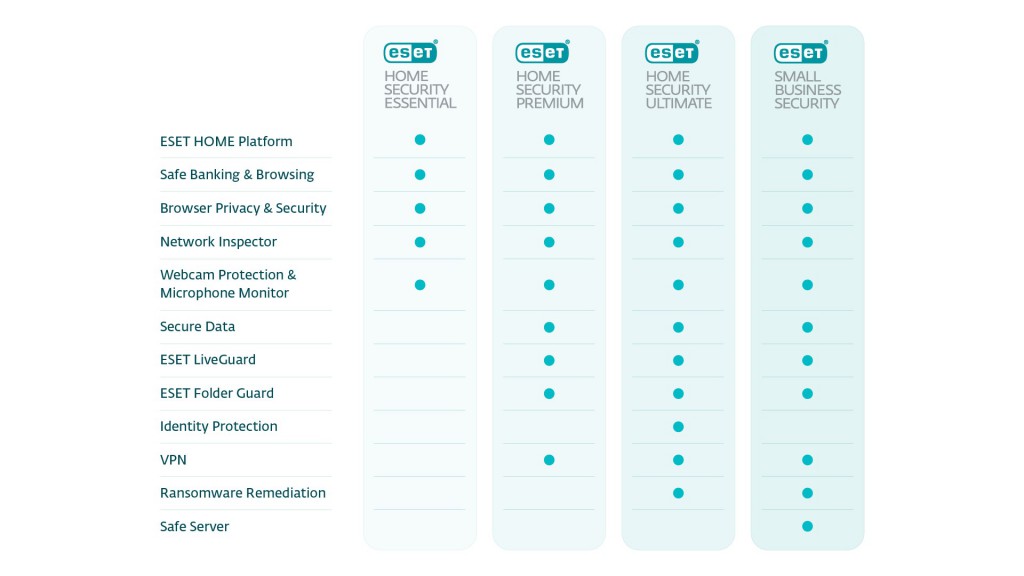

Bảng 1: Tổng quan về các tính năng có sẵn trong các gói đăng ký ESET HOME Security và ESET Small Business Security

Với bản cập nhật mới nhất, ESET HOME Security có thể mang lại hiệu quả vượt trội hơn bao giờ hết trong việc chống lại cả lừa đảo (scam) và phần mềm độc hại (malware).

Dưới đây là những tính năng nổi bật dành cho người dùng Windows:

Antispam – Email là một trong những dịch vụ trực tuyến bị lợi dụng nhiều nhất để thực hiện các vụ lừa đảo. Với tính năng chống thư rác thông minh, người dùng có thể tránh được phần lớn các cuộc tấn công dạng này.

Malware Protection – Đây là trái tim của công nghệ ESET, kết hợp nhiều công cụ phân tích và đánh giá nâng cao để phát hiện, nhận diện và ngăn chặn malware hiệu quả.

Ransomware Protection – ESET Ransomware Shield được thiết kế để phát hiện và chặn các tiến trình có hành vi giống ransomware. Phiên bản ESET HOME Security mới còn tích hợp thêm tính năng Ransomware Remediation từng đoạt giải thưởng, giúp tạo bản sao lưu dự phòng cho các tệp bị ảnh hưởng ngay khi phát hiện mối đe dọa tiềm ẩn.

Phishing Protection – Với ESET Anti-Phishing, bạn sẽ được bảo vệ khỏi các chiêu trò lừa đảo và trang web giả mạo. Tính năng này bảo vệ trình duyệt, ứng dụng mạng xã hội, tin nhắn SMS và các liên kết có nguy cơ đánh cắp thông tin cá nhân.

ESET Safe Banking & Browsing – Tiện ích mở rộng cho trình duyệt giúp nâng cao bảo mật và quyền riêng tư, đi kèm công cụ Website Security Inspector. Tính năng này quét mã HTML hiển thị ngay trong trình duyệt, giúp người dùng dễ dàng phân biệt kết quả tìm kiếm an toàn và không an toàn. Ngoài ra, bạn có thể xóa dữ liệu trình duyệt theo yêu cầu hoặc tự động, giúp giảm “rác số” và tối ưu hiệu suất duyệt web.

ESET Device Control – Công cụ này giám sát và cảnh báo khi có nỗ lực truy cập vào các thiết bị phần cứng như webcam hoặc micro, bảo đảm quyền riêng tư của người dùng luôn được bảo vệ.

Mạng riêng ảo (VPN) – ESET VPN cho phép người dùng thiết lập kết nối mạng riêng. Với bản cập nhật ESET HOME Security, ESET VPN đã có sẵn cho nhiều gói.

Identity Protection – Nếu dữ liệu cá nhân của bạn đã bị đánh cắp và rao bán trên Dark Web, tính năng ESET Identity Protection sẽ phát hiện và cảnh báo ngay lập tức, giúp bạn kịp thời ứng phó.

Những tính năng trên chỉ là một phần nhỏ trong hệ thống bảo vệ toàn diện của ESET HOME Security. Người dùng điện thoại thông minh cũng được bảo vệ tương tự với ESET Mobile Security cho Android, và người dùng macOS được hỗ trợ bởi ESET Cyber Security cho macOS, nay đã được nâng cấp với hỗ trợ HTTPS, HTTP/3 và Device Control.

ESET bảo vệ các doanh nghiệp vừa và nhỏ – với giải pháp bảo mật mạnh mẽ, đơn giản và đáng tin cậy.

Giải pháp an ninh mạng mạnh mẽ? Chắc chắn rồi.

Bảo vệ cho doanh nghiệp nhỏ

Bởi vì họ xử lý dữ liệu cá nhân và tài chính được thu thập từ nhiều người, nhưng lại thiếu nguồn lực để thuê chuyên gia an ninh mạng, nên các văn phòng nhỏ hoặc hộ kinh doanh (SOHO) có thể trở thành mục tiêu hấp dẫn hơn cả cá nhân và hộ gia đình đối với những kẻ lừa đảo.

Thông thường, người quản trị SOHO thậm chí không hiểu hết các mối đe dọa tiềm ẩn, và ngay cả những người có hiểu biết cũng thiếu tự tin khi đối phó, chủ yếu là do hạn chế về ngân sách.

Ví dụ, 41% doanh nghiệp siêu nhỏ tại Vương quốc Anh (tức những doanh nghiệp có từ 1 đến 9 nhân viên) đã trải qua một vụ vi phạm dữ liệu hoặc tấn công mạng trong năm 2024 (trong đó một phần ba là tấn công lừa đảo – phishing), tuy nhiên hơn 30% trong số họ vẫn xem an ninh mạng là ưu tiên thấp.

ESET xuất hiện để cân bằng sức mạnh với ESET Small Business Security dành cho SOHO, hỗ trợ tối đa 25 thiết bị và tích hợp tất cả các cải tiến được đề cập trước đó, bao gồm Ransomware Remediation, Website Security Inspector và Microphone Monitor.

ESET Small Business Security mang lại các lợi ích tương tự như ESET HOME Security – một giải pháp bảo vệ đáng tin cậy, đa tầng, đa nền tảng (bao gồm cả bảo vệ máy chủ), dễ sử dụng và có mức giá chỉ tương đương số tiền mà văn phòng của bạn chi cho cà phê mỗi tháng.

Để biết thêm thông tin về ESET Small Business Security, hãy nhấp vào đây.

“Ba điều chắc chắn trong cuộc sống”

Trước kỷ nguyên số, người ta thường nói rằng trong cuộc đời chỉ có hai điều chắc chắn: cái chết và thuế.

Tuy nhiên, dựa trên dữ liệu hiện có và trải nghiệm thực tế trên toàn cầu, có lẽ đã đến lúc thêm “lừa đảo” vào danh sách này.

Trong một thế giới mà bất kỳ cửa sổ bật lên, quảng cáo, tin nhắn SMS, email, cuộc gọi, đường dẫn hoặc nút tải xuống nào cũng có thể là khởi đầu của một vụ lừa đảo, thì bảo vệ trực tuyến đáng tin cậy không thể chỉ dừng lại ở việc phát hiện phần mềm độc hại trên thiết bị.

ESET hiểu rằng những kẻ lừa đảo hiện đại sử dụng vô số chiêu thức và công cụ khác nhau, vì vậy giải pháp bảo vệ cho gia đình cần phải mạnh mẽ, đa tầng và tập trung vào phòng ngừa.

Với ESET HOME Security, bạn và các thành viên trong gia đình có thể hoàn toàn yên tâm rằng tài chính và dữ liệu quý giá của mình luôn được an toàn.

BẢO VỆ GIA ĐÌNH BẠN NGAY HÔM NAY!

ESET củng cố ESET HOME Security để tăng cường khả năng bảo vệ hộ gia đình trước các hình thức lừa đảo tinh vi

Source: ESET

Date: 21 October 2025

BRATISLAVA — Ngày 21 tháng 10 năm 2025 — ESET, nhà cung cấp giải pháp an ninh mạng hàng đầu thế giới, hôm nay công bố gói sản phẩm nâng cấp dành cho người tiêu dùng – ESET HOME Security, cùng với phiên bản dành cho doanh nghiệp nhỏ và hộ kinh doanh (SOHO) – ESET Small Business Security. Bản cập nhật này giới thiệu các tính năng mới như Ransomware Remediation, đồng thời nâng cấp nhiều tính năng hiện có, bao gồm Microphone Monitor và Website Security Inspector. Đợt ra mắt này cũng nhấn mạnh VPN như một công cụ an ninh mạng thiết yếu. Do đó, ESET VPN nay đã được cung cấp không chỉ cho người dùng ESET HOME Security Ultimate, mà còn cho cả người dùng gói Premium.

Nhận thấy các hình thức lừa đảo đang là mối đe dọa toàn cầu — có thể gây hại cho bất kỳ ai, ở bất kỳ đâu và vào bất kỳ thời điểm nào — ESET nay đã nâng cấp khả năng chống lừa đảo, giúp người dùng bảo vệ toàn diện trước các kiểu tấn công từ nhiều nguồn khác nhau, bao gồm SMS, email, cuộc gọi, đường dẫn URL, mã QR, tệp độc hại, và nhiều hình thức khác.

Nền tảng quản lý bảo mật ESET HOME phiên bản cập nhật cũng giới thiệu trải nghiệm quản lý bảo mật đơn giản hơn, giúp người quản trị trong gia đình dễ dàng bảo vệ các thành viên, còn chủ hộ kinh doanh SOHO có thể theo dõi rõ ràng ai và thiết bị nào đang được bảo vệ, đồng thời phân phối ứng dụng bảo mật một cách nhất quán và thuận tiện.

“Với tư cách là một nhà cung cấp giải pháp bảo vệ cuộc sống kỹ thuật số tiên tiến, ESET luôn theo dõi sát sao bức tranh mối đe dọa hiện nay và phát triển các giải pháp bảo vệ tương ứng,”

bà Viktória Ivanová, Phó Chủ tịch mảng Người tiêu dùng và IoT của ESET, chia sẻ.

“Khả năng bảo vệ chống lừa đảo được nâng cao, tính năng Ransomware Remediation mới, cùng nhiều cải tiến về bảo vệ quyền riêng tư giúp cả gói sản phẩm dành cho người tiêu dùng và SOHO của ESET trở thành giải pháp bảo mật toàn diện, đáng tin cậy, dễ sử dụng và có tác động thấp đến hiệu suất hệ thống.”

ESET HOME Security và ESET Small Business Security hiện có mặt trên mọi hệ điều hành phổ biến — Windows, macOS, Android, và iOS — đồng thời bảo vệ tất cả các thiết bị thông minh trong gia đình.

Ngoài ra, ESET Small Business Security còn cung cấp bảo vệ cho máy chủ Windows.

Các cải tiến chính trong ESET HOME Security (dành cho Windows):

Bổ sung tính năng Ransomware Remediation — ban đầu được phát triển cho các doanh nghiệp lớn, tính năng này giúp giảm thiểu tác động của các cuộc tấn công ransomware.

Khi ESET Ransomware Shield phát hiện mối đe dọa tiềm ẩn, ESET Ransomware Remediation sẽ tự động sao lưu các tệp bị ảnh hưởng, và sau khi mối đe dọa được xử lý, khôi phục lại các tệp đó, đưa hệ thống trở về trạng thái trước khi bị tấn công.

Cải thiện bảo vệ quyền riêng tư — tính năng Microphone Monitor mới giúp phát hiện và cảnh báo người dùng khi có bất kỳ nỗ lực truy cập trái phép vào phần cứng micro trên thiết bị Windows.

Nâng cấp bảo mật trình duyệt — tính năng Website Security Inspector mới bổ sung một lớp bảo vệ chống phishing, lừa đảo và trang web độc hại.Công cụ này quét mã HTML hiển thị trong trình duyệt để phát hiện nội dung nguy hiểm không thể phát hiện bằng danh sách chặn URL hoặc ở cấp độ mạng.

Các cải tiến trong ESET Cyber Security (dành cho macOS):

Hỗ trợ macOS 26 Tahoe — người dùng có thể trải nghiệm ESET Cyber Security trên phiên bản macOS mới nhất.

Hỗ trợ HTTPS & HTTP/3 — giúp nâng cao mức độ bảo vệ người dùng khi truy cập trực tuyến.

Device Control — tính năng này giúp giám sát và quản lý các thiết bị ngoại vi kết nối với máy Mac, giúp ngăn chặn malware và việc truyền dữ liệu trái phép bằng cách hạn chế truy cập theo loại thiết bị hoặc từng thiết bị cụ thể.

Tất cả các cải tiến trên được thiết kế nhằm đối phó với bối cảnh mối đe dọa ngày càng phức tạp, với trọng tâm là phòng ngừa. ESET cũng nhấn mạnh tầm quan trọng của vệ sinh an ninh mạng (cyber hygiene) và trải nghiệm người dùng, bởi một giải pháp an ninh mạng hiệu quả thực sự phải dễ thiết lập và dễ quản lý.

Thông tin chi tiết hơn về gói sản phẩm dành cho người tiêu dùng và các cấp độ đăng ký dịch vụ có thể được tìm thấy tại đây.

Mô tả chi tiết về gói dành cho SOHO có thể xem tại đây.

Bảng 1: Tổng quan các tính năng có sẵn trong các cấp độ đăng ký của ESET HOME Security và ESET Small Business Security.

ESET được vinh danh là Lựa chọn của Khách hàng trong báo cáo Gartner® Peer Insights™ 2025 dành cho Nền tảng Bảo vệ Thiết bị Đầu Cuối

Source: ESET

Date: 17 June 2025

Bratislava – Ngày 17 tháng 6 năm 2025 – ESET, công ty hàng đầu toàn cầu trong lĩnh vực giải pháp an ninh mạng, tự hào thông báo đã được vinh danh là Lựa chọn của Khách hàng (Customers’ Choice) trong báo cáo Gartner® Peer Insights™ “Voice of the Customer” 2025 cho hạng mục Nền tảng Bảo vệ Thiết bị Đầu Cuối (Endpoint Protection Platforms), dành cho nhóm tổ chức có doanh thu thường niên từ 50 triệu đến 1 tỷ USD. Danh hiệu này phản ánh những phản hồi tích cực và mức độ hài lòng cao từ các người dùng đã xác minh – những người đang tin dùng các giải pháp của ESET để bảo vệ trước các mối đe dọa mạng ngày càng tinh vi.

Theo báo cáo, 95% đánh giá trên Gartner Peer Insights dành cho ESET là 5 sao (60%) hoặc 4 sao (35%). Tổng thể, người dùng đã chấm điểm trung bình 4.9/5 cho ESET trong 180 ngày gần nhất, với 98% cho biết họ sẵn sàng giới thiệu sản phẩm của chúng tôi. “Theo quan điểm của chúng tôi, việc ESET có mặt trong báo cáo là minh chứng rõ nét cho cam kết mang đến các giải pháp bảo vệ thiết bị đầu cuối hiệu quả, đáng tin cậy và thân thiện với người dùng dành cho các tổ chức trên toàn thế giới,” bà Zuzana Legáthová, Giám đốc Bộ phận Kiểm thử, Quan hệ Chuyên gia phân tích và Nghiên cứu Thị trường tại ESET chia sẻ.

Báo cáo “Voice of the Customer” tổng hợp các đánh giá và phản hồi của người dùng trong vòng 18 tháng, mang đến cái nhìn toàn diện về trải nghiệm thực tế với các nhà cung cấp giải pháp an ninh mạng hàng đầu. ESET được ghi nhận dựa trên 187 đánh giá xác minh từ các chuyên gia người dùng cuối, tập trung vào trải nghiệm thực tế khi sử dụng nền tảng ESET PROTECT.

“Việc được công nhận là Lựa chọn của Khách hàng bởi Gartner Peer Insights là minh chứng mạnh mẽ cho sự tin tưởng mà người dùng dành cho ESET. Đây là động lực để chúng tôi tiếp tục sứ mệnh cung cấp giải pháp an ninh mạng không chỉ mạnh mẽ, đáng tin cậy mà còn trực quan và phù hợp với nhu cầu thực tế của các tổ chức hiện đại,” ông Pavol Balaj, Giám đốc Kinh doanh của ESET cho biết.

ESET PROTECT là nền tảng an ninh mạng toàn diện, được thiết kế nhằm đáp ứng nhu cầu ngày càng thay đổi của các tổ chức hiện đại. Được xây dựng dựa trên hàng chục năm kinh nghiệm và đổi mới liên tục, nền tảng mang đến cách tiếp cận ưu tiên phòng ngừa, tích hợp các công nghệ tiên tiến và dịch vụ bảo mật trong một giải pháp mở rộng linh hoạt.

Trung tâm của nền tảng là ESET LiveSense – công nghệ bảo mật đa tầng được hỗ trợ bởi hơn 30 năm chuyên môn, trí tuệ nhân tạo và hệ thống danh tiếng đám mây toàn cầu ESET LiveGrid. Nền tảng này mang lại khả năng phòng ngừa, phát hiện và phản ứng cân bằng, đảm bảo bảo vệ mạnh mẽ trên mọi môi trường số.

Các tính năng nổi bật bao gồm:

- Bảo mật đa lớp hiện đại cho thiết bị đầu cuối: máy tính, máy chủ và thiết bị di động

- Bảo vệ mở rộng cho ứng dụng đám mây, hệ thống email và máy chủ

- Đánh giá lỗ hổng và quản lý bản vá toàn diện

- Công nghệ phát hiện gốc AI và bảo vệ chống mối đe dọa nâng cao

- Dữ liệu và tình báo mối đe dọa thu thập từ toàn cầu

- Dịch vụ Phát hiện & Phản hồi được Quản lý (MDR) với hỗ trợ nội địa và thời gian phản hồi nhanh chỉ 20 phút

Báo cáo được xây dựng dựa trên hơn 5.400 đánh giá trong vòng 18 tháng kết thúc vào ngày 31 tháng 1 năm 2025. Chỉ các nhà cung cấp có ít nhất 20 đánh giá hợp lệ và 15 đánh giá cho tiêu chí “Năng lực” và “Hỗ trợ/Giao hàng” mới được đưa vào.

Tìm hiểu thêm về nền tảng ESET PROTECT. Để biết thêm thông tin về các giải thưởng và sự công nhận dành cho ESET, vui lòng truy cập tại đây.

GARTNER là nhãn hiệu đã đăng ký của Gartner, Inc. và/hoặc các công ty liên kết tại Hoa Kỳ và quốc tế; PEER INSIGHTS cũng là nhãn hiệu đã đăng ký của Gartner, Inc. và/hoặc các công ty liên kết. Các nội dung của Gartner® Peer Insights™ là ý kiến cá nhân của người dùng cuối dựa trên trải nghiệm thực tế và không nên được hiểu là tuyên bố sự thật, cũng không phản ánh quan điểm của Gartner hay các công ty liên kết. Gartner không xác nhận bất kỳ nhà cung cấp, sản phẩm hay dịch vụ nào được đề cập và không đảm bảo về tính chính xác hay đầy đủ của thông tin, bao gồm cả tính thương mại hoặc phù hợp với mục đích sử dụng cụ thể.

ESET ra mắt tính năng Khắc phục mã độc tống tiền trong bản cập nhật mới nhất của nền tảng ESET PROTECT

Source: ESET

Date: 25 March 2025

- ESET bổ sung tính năng Khắc phục mã độc tống tiền vào nền tảng ESET PROTECT trong bản cập nhật B2B mới nhất.

- Tính năng này hoạt động cùng với và được kích hoạt bởi ESET Ransomware Shield, giúp giám sát và chặn các cuộc tấn công tinh vi.

- Khắc phục mã độc tống tiền tạo các bản sao lưu tạm thời được mã hóa của dữ liệu quan trọng trong một môi trường biệt lập, không thể bị tác động bởi các ứng dụng và quy trình không đáng tin cậy.

- ESET cũng nâng cấp mô-đun Bảo mật Văn phòng Đám mây với tính năng chống giả mạo và bảo vệ homoglyph, giúp tăng cường đáng kể bảo mật email.

- Ngoài ra, ESET AI Advisor đã được cải thiện về độ ổn định và hiệu suất, đồng thời có thể xử lý các sự cố được tạo tự động bởi ESET Inspect, người dùng và dịch vụ ESET MDR.

BRATISLAVA, Slovakia — Ngày 25 tháng 3, 2025 — ESET, tập đoàn hàng đầu thế giới về giải pháp an ninh mạng, hôm nay đã phát hành bản cập nhật mới cho nền tảng ESET PROTECT. Bản cập nhật dành cho doanh nghiệp này mang đến nhiều cải tiến đáng chú ý, bao gồm các tính năng mới cho ESET Cloud Office Security và ESET AI Advisor, đồng thời bổ sung Khắc phục mã độc tống tiền (Ransomware Remediation – RR), một giải pháp tiên tiến giúp ngăn chặn mã độc tống tiền mã hóa dữ liệu, tránh gây gián đoạn nghiêm trọng đến hoạt động kinh doanh.

Các cuộc tấn công mã độc tống tiền ngày càng trở nên tinh vi hơn khi tin tặc tìm mọi cách phá vỡ sự ổn định bảo mật của doanh nghiệp. Một trong những yếu tố cốt lõi của những cuộc tấn công này là mã hóa dữ liệu, khiến doanh nghiệp mất quyền truy cập vào hệ thống, gây gián đoạn hoạt động và buộc họ phải trả tiền chuộc để khôi phục dữ liệu. Tin tặc thậm chí còn nhắm vào các bản sao lưu hệ thống, xóa hoặc làm hỏng chúng để doanh nghiệp không còn lựa chọn nào khác, từ đó làm gia tăng đáng kể chi phí khắc phục.

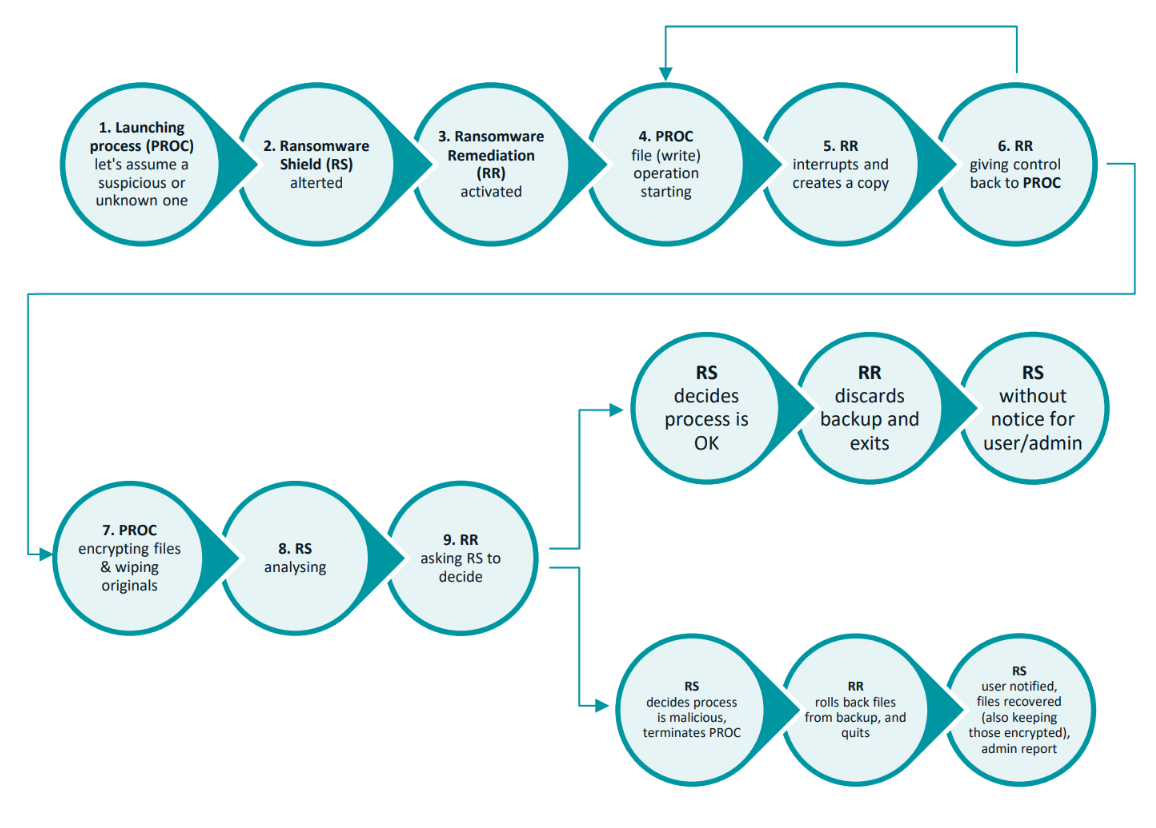

Trước bản cập nhật này, công nghệ bảo mật đa tầng ESET LiveSense đã bảo vệ doanh nghiệp khỏi mã độc tống tiền và các cuộc tấn công tinh vi khác thông qua các cơ chế như Ransomware Shield, Bảo vệ tấn công mạng (Network Attack Protection) và Hệ thống phòng chống xâm nhập dựa trên máy chủ (HIPS – Host-Based Intrusion Prevention System). Trong đó, Ransomware Shield theo dõi và đánh giá tất cả các ứng dụng dựa trên hành vi và độ uy tín của chúng, nhằm phát hiện và chặn các quy trình có dấu hiệu hoạt động như mã độc tống tiền.

Giờ đây, để giúp doanh nghiệp chủ động hơn trước các mối đe dọa, ESET đã nâng cấp Ransomware Shield (RS) với Khắc phục mã độc tống tiền (RR) – một giải pháp sao lưu độc quyền giúp bảo vệ dữ liệu khỏi nguy cơ bị mã hóa bởi ransomware.

ESET RR hoạt động đồng bộ với RS, trong đó RS sẽ kích hoạt RR tạo bản sao lưu ngay khi phát hiện hoạt động đáng ngờ. Quá trình này sẽ tiếp tục cho đến khi RS xác định rằng hoạt động đó an toàn, khi đó bản sao lưu sẽ bị xóa. Ngược lại, nếu RS xác định đây là một quy trình độc hại, nó sẽ chặn ngay lập tức và khôi phục các tệp từ bản sao lưu.

Cây quy trình phức tạp của ESET Ransomware Remediation

Không giống như các giải pháp khác dựa trên dịch vụ Windows Volume Shadow Copy, các bản sao lưu do RR tạo ra không thể bị kẻ tấn công lợi dụng. RR có một khu vực lưu trữ được bảo vệ riêng trên ổ đĩa, nơi các tệp không thể bị sửa đổi, làm hỏng hoặc xóa bởi kẻ tấn công. Điều này giúp giải quyết một trong những điểm yếu phổ biến nhất của sao lưu thông thường trong các cuộc tấn công mã độc tống tiền.

Giới hạn thực sự duy nhất của chức năng khắc phục là dung lượng ổ đĩa và giới hạn kích thước tệp đơn lẻ là 30MB. Do đó, quản trị viên cần biết loại tệp nào cần thêm vào bộ lọc của RR để áp dụng trong quá trình hoạt động.

“ESET có một lịch sử lâu dài trong cuộc chiến chống mã độc tống tiền, cả trong nền tảng bảo mật điểm cuối, các dịch vụ như ESET MDR và vai trò của chúng tôi trong sáng kiến No More Ransom. Với tính năng Khắc phục mã độc tống tiền, chúng tôi muốn nhấn mạnh rằng không cần một hệ thống phức tạp để chống lại các cuộc tấn công tinh vi. Chỉ cần một giải pháp đơn giản và vài cú nhấp chuột — phần còn lại, hãy để ESET lo,” Michal Jankech, Phó Chủ tịch phụ trách Doanh nghiệp & SMB/MSP tại ESET, cho biết.

RR là một tính năng miễn phí được tích hợp trong gói ESET PROTECT Advanced trở lên và chỉ khả dụng trên hệ thống Windows. Để tính năng này hoạt động, RS phải được kích hoạt; tuy nhiên, nó được bật theo mặc định để đảm bảo khách hàng được bảo vệ ngay từ đầu.

Nhưng các bản cập nhật không dừng lại ở đó. ESET cũng bổ sung tính năng chống giả mạo và bảo vệ homoglyph vào mô-đun ESET Cloud Office Security (ECOS), giúp ngăn chặn kẻ tấn công giả mạo nguồn gửi đáng tin cậy và nhận diện các nỗ lực che giấu miền hoặc URL độc hại bằng cách thay thế ký tự từ bảng chữ cái khác. Ngoài ra, ECOS hiện còn có tính năng thu hồi email, cho phép nhanh chóng thu hồi và cách ly bất kỳ email nào đã được gửi đi nhưng bị xác định là đáng ngờ. Tất cả những điều này diễn ra trong các bảng điều khiển mới, với các tab và thành phần có thể tùy chỉnh hoàn toàn để phù hợp với nhu cầu cụ thể của người dùng, cùng với các yếu tố hình ảnh được cải tiến.

Trong các cập nhật khác, ESET AI Advisor đã được cải thiện về độ ổn định và hiệu suất, đồng thời có thể xử lý các sự cố được tạo tự động bởi ESET Inspect, người dùng và dịch vụ ESET MDR. Với lượng dữ liệu lớn hơn để phân tích, ESET AI Advisor sẽ trở nên nổi bật hơn trong việc cung cấp tư vấn cấp độ SOC, giúp tối ưu hóa quy trình làm việc của các nhà phân tích bảo mật. ESET AI Advisor hiện cũng có sẵn dưới dạng tiện ích bổ sung cho các gói đăng ký ESET PROTECT Enterprise, ESET PROTECT Elite và ESET PROTECT MDR.

Để biết thêm thông tin về các công nghệ ESET LiveSense được sử dụng trong nền tảng ESET PROTECT, vui lòng truy cập trang của chúng tôi tại đây.

Để tìm hiểu thêm về chính nền tảng ESET PROTECT, vui lòng truy cập trang web chuyên biệt của chúng tôi.

Để biết thêm thông tin về ESET Cloud Office Security và ESET AI Advisor, vui lòng truy cập trang web của chúng tôi và blog AI.

Để khám phá cách ESET đã đối phó với mã độc tống tiền, hãy đọc các bài viết trên blog của chúng tôi về các câu chuyện thành công của ESET MDR và sức mạnh phòng ngừa của ESET Inspect.

Trò chơi, ứng dụng, trang web… bất kỳ thứ gì cũng có thể bị lạm dụng. Làm thế nào để bảo vệ gia đình bạn khỏi các mối đe dọa di động?

Source: ESET

Date: 28 Oct 2024

ESET nâng cấp ứng dụng Mobile Security để bảo vệ hiệu quả hơn trước các cuộc tấn công lừa đảo.

Điện thoại thông minh đã trở thành một phần không thể thiếu trong cuộc sống xã hội của chúng ta. Từ trẻ em đến thanh thiếu niên và cả người lớn, người cao tuổi, người dùng toàn cầu hiện dành gần bốn giờ mỗi ngày nhìn vào điện thoại di động. Thực sự không cần thiết phải liệt kê tất cả những điều mà mọi người có thể làm trên điện thoại di động. Từ tương tác xã hội đến mua sắm, chơi game và nhiều hơn nữa… điện thoại di động có thể làm được rất nhiều thứ.

Tuy nhiên, những khả năng này đi kèm với một cái giá. Sự đa dạng của những thứ mà mọi người có thể làm trên điện thoại di động tạo ra một bức tranh tổng thể về các mối đe dọa mạng, nơi tội phạm tìm cách đánh cắp tiền bạc, dữ liệu và danh tính của nạn nhân, đôi khi còn yêu cầu tiền chuộc để trả lại.

Bài viết này sẽ cho bạn thấy một số ví dụ thực tế được mô tả bởi các nhà nghiên cứu của ESET về các mối đe dọa này. Như bạn sẽ thấy, một số trong số chúng không còn là các trò lừa đảo đơn giản dễ dàng phát hiện, mà đã trở thành những cuộc tấn công tinh vi, nhiều giai đoạn và do AI điều khiển, đòi hỏi những biện pháp phòng thủ mạnh mẽ hơn nhiều so với việc chỉ cần chú ý quan sát và sử dụng phần mềm diệt virus thông thường.

Danh sách dài các bài nghiên cứu của ESET về chủ đề này cho thấy mức độ nghiêm túc của ESET trong việc nghiên cứu các mối đe dọa. Và các chuyên gia của ESET không chỉ đứng ngoài quan sát. Hơn mười năm trước, ESET đã tạo ra lớp bảo vệ nhiều tầng đoạt giải thưởng cho các vấn đề an ninh Android với tên gọi ESET Mobile Security, đã bảo vệ hàng triệu người trên toàn thế giới. Giờ đây, ESET đang tiến tới việc cải tiến tính năng Bảo vệ chống lừa đảo (Phishing Protection), mở rộng phạm vi bảo vệ mối đe dọa hơn nữa.

THỬ NGAY ESET MOBILE SECURITY!

Bất kỳ ai cũng có thể trở thành mục tiêu

Có 4,8 tỷ người dùng điện thoại thông minh, chiếm hơn một nửa dân số toàn cầu hiện tại là 8,2 tỷ người. Theo ước tính của Statista, lượng người dùng điện thoại thông minh sẽ đạt 6,4 tỷ vào năm 2029.

Theo một khảo sát năm 2024 do công ty quản lý dữ liệu Harmony Healthcare IT thực hiện, thời gian sử dụng màn hình điện thoại tăng lên theo từng thế hệ. Trong khi thế hệ baby boomer ở Mỹ (những người sinh từ 1946 đến 1964) dành 3,5 giờ mỗi ngày với điện thoại trong tay, thì thế hệ millennials sử dụng điện thoại nhiều hơn một giờ, và thế hệ Z dành trung bình 6 giờ 5 phút mỗi ngày cho điện thoại.

Và khi việc sử dụng điện thoại thông minh ngày càng tăng, tổng số phần mềm độc hại Android được phát hiện cũng tăng từ 1,7 triệu vào tháng 7 năm 2014 lên 35,2 triệu tính đến tháng 7 năm 2024, theo dữ liệu từ AV-TEST Institute.

Khi việc sử dụng điện thoại di động tăng lên, người dùng ngày càng dễ bị tấn công lừa đảo (phishing). Dữ liệu toàn cầu thu thập được vào năm 2022 cho thấy các cuộc gặp phải lừa đảo của người dùng cá nhân trên điện thoại di động tăng từ 35,46% năm 2020 lên 53% vào năm 2022, và tỷ lệ người dùng di động nhấp vào sáu hoặc nhiều liên kết lừa đảo gần như tăng gấp đôi từ 14,3% lên 27,6% trong giai đoạn này.

Các mối đe dọa đang tồn tại

Hãy xem một số ví dụ mới nhất về các mối đe dọa di động, một số đã được đề cập trong Báo cáo mối đe dọa mới nhất của ESET (H1 2024).

Các chuyên gia của ESET đã bổ sung vào nghiên cứu được thực hiện bởi đơn vị Tình báo Mối đe dọa của Group-IB, mô tả về gia đình phần mềm độc hại GoldPickaxe có sẵn cho cả iOS và Android, nhắm mục tiêu vào các nạn nhân ở khu vực châu Á – Thái Bình Dương.

Phần mềm độc hại này có thể đánh cắp thông tin cá nhân nhạy cảm của nạn nhân từ các ứng dụng tài chính như Digital Pension for Thailand, mặc dù yêu cầu người dùng ghi lại một đoạn video ngắn về khuôn mặt của họ từ nhiều góc độ khác nhau bằng camera trước của thiết bị di động như một hình thức xác thực an toàn.

Để đạt được điều đó, các đối tượng tội phạm đánh cắp dữ liệu sinh trắc học của nạn nhân và sử dụng dịch vụ AI tạo khuôn mặt giả để tạo ra các video deepfake.

Một ví dụ khác cho thấy những kẻ lừa đảo không ngần ngại nhắm mục tiêu vào trẻ em. Theo Báo cáo Mối đe dọa mới nhất, ESET đã phát hiện các cuộc lừa đảo lừa đảo sử dụng Roblox, một nền tảng trò chơi phổ biến với trẻ em và có sẵn trên nhiều hệ điều hành (bao gồm Apple và Android). Roblox có tiền tệ ảo tên là Robux, có thể mua được bằng tiền thật, điều này khiến nó trở thành mục tiêu hấp dẫn cho tội phạm mạng. Cộng đồng Roblox đã tạo ra một danh sách dài các mối đe dọa Roblox tại đây.

Ngoài ra, sử dụng công cụ phát hiện của ESET kết hợp với các nguồn khác, các nhà nghiên cứu của ESET gần đây đã phát hiện các chiến dịch gián điệp lan truyền các ứng dụng giả mạo hoặc các ứng dụng hợp pháp bị trojan hóa và đảo ngược dành cho người dùng Android ở Ai Cập và Palestine. Những kẻ tấn công đã sử dụng các trang web lừa đảo chuyên dụng để phân phối các ứng dụng độc hại giả mạo các ứng dụng trò chuyện hợp pháp, ứng dụng cơ hội việc làm và ứng dụng đăng ký dân sự.

Một chiến dịch độc hại khác gần đây do các nhà nghiên cứu của ESET phát hiện và thực hiện tại Cộng hòa Séc đã nhắm mục tiêu vào khách hàng của ba ngân hàng Séc để thực hiện các vụ rút tiền ATM trái phép từ tài khoản ngân hàng của nạn nhân.

NFCGate architecture (nguồn: https://github.com/nfcgate/nfcgate/wiki)

Ban đầu, tội phạm mạng lừa các nạn nhân tin rằng họ đang giao tiếp với ngân hàng của mình, sau đó dụ họ tải xuống và cài đặt một ứng dụng ngân hàng giả mạo chứa phần mềm độc hại đặc biệt mà ESET đặt tên là NGate. Phần mềm độc hại này sao chép dữ liệu giao tiếp trường gần (NFC) từ thẻ thanh toán của nạn nhân thông qua NGate và gửi dữ liệu này tới thiết bị của kẻ tấn công, cho phép thiết bị giả mạo thẻ gốc và rút tiền từ máy ATM.

Chỉ với một vài ví dụ gần đây đã cho thấy phạm vi lớn của các công cụ mà tội phạm mạng có thể sử dụng. Hãy chú ý đến sự đa dạng trong mục tiêu của chúng – từ trẻ em chơi game đến người lớn tìm kiếm việc làm, trò chuyện hoặc thực hiện các giao dịch tài chính.

ESET Mobile Security

Để đối phó với các tình huống này, cả người dùng cá nhân và hộ gia đình cần một giải pháp bảo mật đáng tin cậy có khả năng ngăn chặn các mối đe dọa, lý tưởng là trước khi chúng được thực thi và gây ra bất kỳ thiệt hại nào.

ESET Mobile Security cung cấp sự bảo vệ từng đoạt giải thưởng trước nhiều vấn đề bảo mật Android như virus, ransomware, adware và các phần mềm độc hại khác, hoặc quyền truy cập không mong muốn được cấp cho các ứng dụng. Nó cũng cung cấp lớp bảo vệ nhiều tầng chống lại lừa đảo, smishing và các trò lừa đảo.

Dưới đây là danh sách ngắn các tính năng:

Antivirus – Bảo vệ chống lại việc cài đặt các ứng dụng độc hại và các ứng dụng độc hại tải xuống từ các cửa hàng ứng dụng. Với quyền truy cập, Antivirus cũng có thể kiểm tra tất cả các tệp trên thiết bị di động.

Anti-Phishing – Bảo vệ chống lại các trang web độc hại cố gắng lấy thông tin nhạy cảm của người dùng trên các trình duyệt và mạng xã hội phổ biến nhất, bao gồm Facebook, Facebook Lite, Instagram và Facebook Messenger. Các thông báo SMS cũng được bảo vệ. Nó cũng ngăn chặn việc truy cập vào các trang web lừa đảo hoặc giả mạo có thể được sử dụng, chẳng hạn như để phân phối ứng dụng độc hại.

Link Scanner – ESET đã giới thiệu tính năng Link Scanner, cho phép ESET Mobile Security kiểm tra mọi liên kết mà người dùng cố gắng mở, không chỉ các liên kết từ các trang web và ứng dụng mạng xã hội được hỗ trợ. Ví dụ, nếu người dùng nhận được liên kết lừa đảo trong một ứng dụng trò chơi và mở nó, liên kết trước tiên sẽ được chuyển hướng đến ứng dụng ESET Mobile Security, nơi nó sẽ được kiểm tra trước khi chuyển hướng đến trình duyệt.

Nhớ các cuộc tấn công Roblox chứ? Một số trong số chúng bắt đầu chính xác từ các liên kết lừa đảo nhận được qua tin nhắn trong trò chơi hoặc được tìm thấy trong các hồ sơ giả mạo do kẻ lừa đảo tạo ra.

Adware Detector – Đôi khi người dùng không thể xác định ứng dụng nào đang gây ra các quảng cáo pop-up khó chịu. Tính năng Adware Detector của ESET theo dõi tất cả các ứng dụng được hiển thị trên màn hình để người dùng có thể dễ dàng xác định ứng dụng nào không nên chạy và xóa nó.

Payment Protection – Đây là một trình khởi chạy an toàn cho các ứng dụng tài chính, đảm bảo rằng các ứng dụng khác trên thiết bị của bạn sẽ không thể nhận diện việc khởi chạy một ứng dụng nhạy cảm, cũng như không cho phép các ứng dụng khác thay thế hoặc đọc màn hình của ứng dụng tài chính đang hoạt động. Điều này giúp việc sử dụng các ứng dụng tài chính hoặc các ứng dụng nhạy cảm khác an toàn hơn.

Anti-Theft – Tính năng Anti-Theft của ESET bảo vệ thiết bị di động của bạn khỏi truy cập trái phép, cho phép bạn theo dõi hoạt động lạ và xác định vị trí của thiết bị. Bạn cũng có thể hiển thị thông báo cho người tìm thấy nếu thiết bị bị mất.

Còn về iOS?

Có thể có một số người dùng iOS vẫn tin vào quan niệm rằng thiết bị của họ an toàn chỉ vì hệ điều hành này được thiết kế theo cách mà các ứng dụng trên iPhone hoặc iPad chạy trong không gian ảo riêng biệt và giao tiếp với nhau rất hạn chế. Môi trường này cũng ngăn chặn các ứng dụng diệt virus bên ngoài hoạt động hiệu quả trên iOS.

Tuy nhiên, đã có những sự cố mạng đáng chú ý, chứng minh rằng iOS không phải là bất khả xâm phạm. Do đó, người dùng iOS nên tăng cường bảo mật cho thiết bị của họ với các lớp bảo vệ bổ sung như VPN, Identity Protection* và Password Manager.

Tất cả những tính năng này đều có sẵn cho cả người dùng iOS và Android thông qua ESET HOME Security, giải pháp tất cả trong một vừa được nâng cấp, dành cho những người tiêu dùng muốn bảo vệ gia đình mình trước mọi loại mối đe dọa mạng.

Hãy sẵn sàng cho mọi tình huống

Với rất nhiều tính năng và khả năng, các thiết bị di động nên giúp cuộc sống của chúng ta dễ dàng hơn, chứ không gây ra những lo lắng bởi các mối đe dọa mạng.

Là một nhà lãnh đạo trong lĩnh vực an ninh mạng với hơn ba thập kỷ kinh nghiệm, ESET bảo vệ người dùng điện thoại thông minh ở mọi thế hệ, dù họ đang duyệt web, trò chuyện, mua sắm, chơi game hay thực hiện các giao dịch tài chính.

* ESET Identity Protection chỉ khả dụng ở một số quốc gia được chọn.

ESET nâng cao bảo mật gia đình để bảo vệ bạn khỏi nạn đánh cắp danh tính và mã độc tống tiền

Source: ESET

Date: 24 Oct 2024

Trước những cuộc tấn công ngày càng tinh vi, các hộ gia đình cần được bảo vệ tốt hơn khỏi những mối đe dọa phức tạp.

Trong thế giới ngày nay, nơi mà tội phạm mạng có thể sử dụng AI để tạo ra các video giả mạo khuôn mặt của bạn nhằm qua mặt hệ thống xác thực, hay các trang web lừa đảo gần như giống hệt các trang web hợp pháp, và phương tiện truyền thông liên tục thông báo cho chúng ta về các vụ vi phạm dữ liệu lớn, không có gì ngạc nhiên khi mọi người lo lắng về an ninh mạng.

Ngay cả những người quản lý công nghệ trong gia đình cũng không thể chắc chắn rằng dữ liệu cá nhân của họ sẽ không bị rò rỉ do các vụ vi phạm từ bên thứ ba, hoặc không thể theo dõi con cái và các thành viên ít hiểu biết trong gia đình 24/7 để ngăn họ bị lừa đảo.

Vì vậy, chỉ việc nâng cao nhận thức về an ninh mạng và sử dụng giải pháp bảo mật đơn giản là không đủ. Cần có một hệ thống bảo vệ chất lượng, toàn diện để bảo vệ nhiều loại mối đe dọa như tài khoản, duyệt web, giao dịch tài chính, ứng dụng di động, và thậm chí cả trộm cắp vật lý. Nếu giải pháp này dễ sử dụng và ưu tiên ngăn chặn các mối đe dọa trước khi chúng gây hại, thì các quản lý gia đình sẽ yên tâm hơn.

Năm nay, ESET đã nâng cấp giải pháp bảo mật ESET HOME Security với nhiều tính năng mới giúp chống lại các cuộc tấn công phổ biến như mã độc tống tiền và lừa đảo. ESET cũng giới thiệu dịch vụ Bảo vệ Danh tính toàn cầu*, cung cấp cảnh báo nhanh về việc rò rỉ dữ liệu cá nhân và hỗ trợ nạn nhân giảm thiểu khả năng bị lừa đảo danh tính.

Gia tăng mối lo ngại

Đa số người tiêu dùng ở Anh và Mỹ đều lo ngại rằng các cuộc tấn công mạng sẽ gia tăng hoặc giữ ổn định trong năm tới (97%) và trở nên tinh vi hơn (69%), theo một nghiên cứu năm 2024 của ThreatX và Dynata với 2.000 người tiêu dùng. Chỉ 13% cảm thấy tự tin rằng họ sẽ được bảo vệ hoàn toàn khỏi các cuộc tấn công mạng trong năm tới.

Trước những tin tức về các mối đe dọa mạng và các vụ vi phạm dữ liệu lớn, những con số này là điều dễ hiểu. Dưới đây là một số điểm nổi bật về tình hình an ninh mạng hiện nay:

- Tội phạm mạng đang gia tăng và mang lại lợi nhuận cao. Dự báo chi phí toàn cầu của tội phạm mạng sẽ tăng từ 9,22 nghìn tỷ USD vào năm 2024 lên 13,82 nghìn tỷ USD vào năm 2028.

- Công nghệ ngày càng phát triển, và các cuộc tấn công mạng cũng không ngừng tiến hóa. Một khảo sát của Netacea cho thấy 93% doanh nghiệp ở Anh và Mỹ tin rằng họ sẽ phải đối mặt với các cuộc tấn công AI hàng ngày trong 6 tháng tới.

- Các cuộc tấn công tự động vẫn là một mối đe dọa thường trực. Ví dụ, Microsoft chặn hơn 1.000 cuộc tấn công mật khẩu mỗi giây; tin nhắn spam chiếm hơn 46,8% lưu lượng email vào tháng 12 năm 2023; và có hơn 1,76 tỷ email lừa đảo trong năm đó.

- Các máy tính hiện đại có thể phá mã mật khẩu dài 6 ký tự chỉ trong một ngày, bất chấp các biện pháp bảo mật đã được cải tiến. Những người sử dụng các phương pháp mã hóa cũ hơn có thể bị vi phạm ngay lập tức.

Thiết lập hệ thống phòng thủ

Những số liệu trên không nhằm làm bạn hoảng sợ, mà để nhấn mạnh mức độ phức tạp của tình hình an ninh mạng hiện tại. Điều này có nghĩa là việc bảo vệ gia đình cần phải toàn diện và dễ sử dụng để tránh gây mệt mỏi. Đúng là tội phạm mạng đang phát triển và sử dụng AI, nhưng các nhà cung cấp bảo mật cũng có thể làm điều đó.

Vì vậy, bảo vệ gia đình nên được thực hiện theo nhiều lớp, bao gồm nhiều phương thức phòng ngừa. Dưới đây là một số nguyên tắc và giải pháp cơ bản mà những người quan tâm đến an ninh mạng nên chú ý:

Giữ vệ sinh mạng – Ngoài việc nâng cao nhận thức, bạn cũng cần sao lưu dữ liệu, thường xuyên cập nhật phần mềm, mã hóa thông tin, và sử dụng mật khẩu mạnh.

Quản lý mật khẩu và xác thực hai yếu tố – Người dùng trung bình hiện có khoảng 168 mật khẩu cho gần 200 tài khoản. Vì vậy, sử dụng quản lý mật khẩu và xác thực hai yếu tố là rất cần thiết để bảo vệ thông tin.

Phần mềm diệt virus – Sử dụng phần mềm diệt virus chất lượng là rất quan trọng. Đừng chỉ dựa vào các phần mềm miễn phí hoặc có sẵn.

Bảo mật đầu cuối hiện đại – Bao gồm các biện pháp như Chống Gián điệp, Chống lừa đảo, Lá chắn Mã độc tống tiền, Chống Script-Based Attack, Advanced Machine Learning và công nghệ sandbox để phân tích phần mềm trước khi thực thi.

Kiểm soát của phụ huynh – Kiểm soát của phụ huynh giúp theo dõi hoạt động trực tuyến của trẻ em và có thể giới hạn truy cập vào một số nội dung hoặc thời gian sử dụng màn hình.

Chống trộm – Gần đây ở London, một chiếc điện thoại di động bị trộm cứ mỗi sáu phút trong năm 2023. Công cụ chống trộm giúp theo dõi các thiết bị bị mất và bảo vệ dữ liệu của chúng.

VPN – Mạng Riêng Ảo (Virtual Private Network) là công nghệ cho phép tạo ra một kết nối an toàn và mã hóa giữa thiết bị và internet.

Tập trung vào chất lượng

ESET HOME Security là giải pháp toàn diện theo dạng đăng ký, cung cấp tất cả những công nghệ này và hỗ trợ nhiều hệ điều hành từ Windows, macOS, Android, và cũng cải thiện bảo mật cho iOS.

Dù được trang bị nhiều tính năng, nhưng ứng dụng rất dễ sử dụng. ESET HOME Security đi kèm với nền tảng quản lý an ninh hoàn chỉnh mang tên ESET HOME, cho phép quản lý và chia sẻ bảo vệ một cách dễ dàng với gia đình và bạn bè.

Hơn nữa, sản phẩm được thiết kế để tiêu tốn ít tài nguyên hệ thống của máy tính, điều này đã được công nhận trong Bài kiểm tra Hiệu suất AV-Comparatives năm 2023.

Là một công ty hàng đầu trong lĩnh vực an ninh kỹ thuật số với hơn 30 năm kinh nghiệm, ESET cam kết phát triển và luôn đi trước các đối thủ. Đó là lý do tại sao ESET không ngừng cải tiến công nghệ của mình, bao gồm cả ESET HOME Security.

Năm nay, ESET giới thiệu nhiều tính năng bảo mật và quyền riêng tư mới trong khi cải tiến các tính năng hiện có:

Giám sát Dark Web Toàn cầu mới – ESET Identity Protection* quét các trang web trên dark web, các phòng chat chợ đen, blog và các nguồn dữ liệu khác để phát hiện việc buôn bán và trao đổi thông tin cá nhân trái phép của người dùng. Công nghệ ESET gửi cảnh báo kịp thời để người dùng có thể hành động ngay lập tức.

Bảo vệ Thư mục ESET mới – Công nghệ này giúp bảo vệ dữ liệu quý giá của người dùng Windows khỏi các ứng dụng độc hại và các mối đe dọa như ransomware, sâu máy tính và wiper (phần mềm độc hại có thể làm hỏng dữ liệu của người dùng). Người dùng có thể tạo danh sách các thư mục và tệp được bảo vệ; những tệp này không thể bị thay đổi hoặc xóa bởi các ứng dụng không đáng tin cậy.

Quét Đa luồng mới – Cải thiện hiệu suất quét cho các thiết bị sử dụng bộ xử lý đa lõi trên Windows bằng cách phân phối các yêu cầu quét giữa các lõi CPU có sẵn. Sẽ có số lượng luồng quét bằng với số lượng bộ xử lý của máy.

Trình kiểm tra liên kết mới – Tính năng này cải thiện khả năng Chống lừa đảo của ESET Mobile Security (EMS), ngăn chặn các cuộc tấn công lừa đảo từ các trang web hoặc miền có trong cơ sở dữ liệu phần mềm độc hại của ESET. Trình kiểm tra liên kết cho phép EMS kiểm tra mọi liên kết mà người dùng cố gắng mở, không chỉ từ các trình duyệt và ứng dụng mạng xã hội được hỗ trợ. Ví dụ, một liên kết lừa đảo xuất hiện trong một trò chơi cũng sẽ được kiểm tra.

Chế độ Game cải tiến – Tính năng này dành cho những người dùng cần sử dụng phần mềm một cách liên tục mà không bị làm gián đoạn bởi các cửa sổ bật lên và muốn giảm thiểu mức sử dụng CPU. Phiên bản cải tiến cho phép người dùng chọn các ứng dụng không chạy trong chế độ Game. Khi chạy một ứng dụng bị loại trừ ở chế độ toàn màn hình, chế độ Game sẽ không được sử dụng. Đối với những game thủ cẩn thận, cũng có một tùy chọn mới để hiển thị các cảnh báo tương tác trong khi chế độ Game đang chạy.

Quản lý Mật khẩu cải tiến – Quản lý Mật khẩu của ESET giờ đây có tùy chọn đăng xuất từ xa khỏi Quản lý Mật khẩu khi đã đăng nhập trên các thiết bị khác. Người dùng có thể kiểm tra mật khẩu của mình với danh sách mật khẩu bị rò rỉ và xem báo cáo an ninh để biết nếu họ sử dụng bất kỳ mật khẩu yếu hoặc trùng lặp nào cho các tài khoản đã lưu. Quản lý Mật khẩu có tùy chọn tích hợp để sử dụng các chương trình bên thứ ba như một giải pháp xác thực hai yếu tố (2FA) tùy chọn.

Cải tiến An ninh mạng cho người dùng Mac – Các gói ESET HOME Security cho người dùng Mac giờ đây có một tường lửa thống nhất mới với cả tùy chọn thiết lập cơ bản và nâng cao trong Giao diện Người dùng Đồ họa chính (GUI). Điều này có nghĩa là giải pháp được tùy chỉnh theo nhu cầu của người dùng từ cơ bản đến nâng cao, mà không có các thiết lập không cần thiết.

Nhà là nơi bạn cảm thấy an toàn

Mặc dù thế giới số ngày càng trở nên phức tạp và nguy hiểm, nhưng điều này không có nghĩa là người dùng bình thường phải liên tục lo lắng. Họ cần phải cảnh giác, nhưng trước hết, nhà nên là nơi mang lại sự bình yên và thoải mái.

Vì vậy, hãy thiết lập các biện pháp bảo vệ, cập nhật chúng thường xuyên và tận hưởng thời gian bên gia đình, biết rằng an ninh mạng của bạn đã được các chuyên gia chăm sóc.